US-Präsident Thomas Jefferson erhielt 1801 einen verschlüsselten Text von einem Freund. Dieser hielt seinen Code für unknackbar – und wurde zwei Jahrhunderte später widerlegt.

Wie muss ein perfektes Verschlüsselungsverfahren aussehen? Der US-Amerikaner Robert Patterson (1743-1824) erklärte seine Vorstellungen dazu im Jahr 1801 in einem Brief an seinen Freund, den US-Präsidenten Thomas Jefferson wie folgt:

- Das Verfahren sollte in jeder Sprache anwendbar sein.

- Es sollte einfach auszuführen sein.

- Die Ausführungsschritte sollten leicht zu merken sein.

- Ohne Schlüssel sollte es nicht möglich sein, einen verschlüsselten Text zu entschlüsseln.

Diese Anforderungen waren nach Pattersons Meinung besonders gut von einem Verfahren erfüllt, das er selbst erfunden hatte. „Die Genialität der gesamten Menschheit“ war laut Patterson nicht in der Lage, das Verfahren „vor dem Ende der Zeit“ zu lösen.

Eine solche Ansicht war nicht ungewöhnlich. Ziemlich viele Erfinder von Verschlüsselungsmethoden hielten und halten ihre Erfindungen für unknackbar. Allerdings wurden praktisch alle irgendwann widerlegt – auch Patterson, wie sich zeigen sollte.

Das von Patterson ersonnene Verfahren ist eine Transpositionschiffre (auch als Umordnungsverfahren bekannt). Es ersetzt also keine Buchstaben, sondern ändert lediglich deren Reihenfolge. Das Patterson-Verfahren funktionierte so:

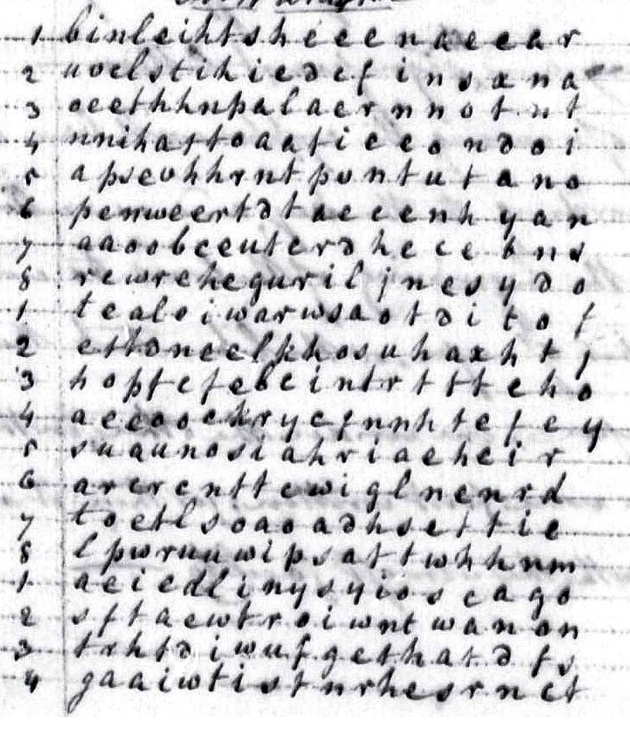

- Schritt 1: Man schreibe die Nachricht spaltenweise auf, wobei Wortzwischenräume weggelassen werden. Um unten gezeigten Beispiel beginnt der Text mit “buonaparte”.

- Schritt 2: Man teile Nachricht in Blöcke von jeweils maximal neun Zeilen ein.

- Schritt 3: Man ergänze einige bedeutungslose Buchstaben am Anfang und am Ende der Zeilen.

- Schritt 4: Man vertausche die Zeilen innerhalb Blöcke der nach einem vorgegebenen Schlüssel.

Seinem Schreiben an den US-Präsidenten legte Patterson eine auf diese Weise verschlüsselte Nachricht bei. Diese sah wie folgt aus:

Offensichtlich glaubten Jefferson und viele andere an die Unlösbarkeit des Verfahrens. Jedenfalls ist bis in die jüngere Vergangenheit kein Versuch belegt, dieses Kryptogramm zu knacken. Erst als die verschlüsselte Nachricht im Jahr 2007 ins Visier der Historikerin Amy Speckart geriet, kam Bewegung in die Sache. Speckart gab die Nachricht an den Mathematiker Lawren Smithline weiter.

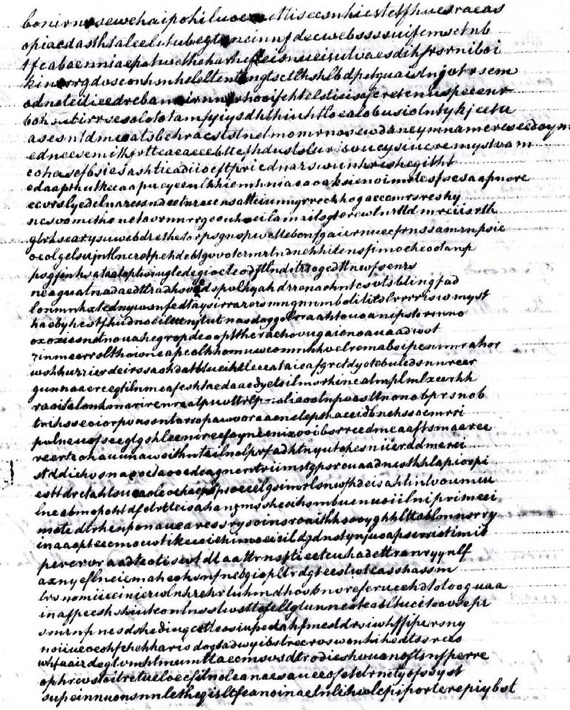

Smithline schaffte es, das Kryptogramm zu knacken. Darüber berichtete er in einem (leider kostenpflichtigen) Artikel im American Scientist. Es gibt außerdem einen kürzeren, dafür kostenlosen Artikel im Wall Street Journal.

Smithline stützte sich beim Dechiffrieren auf die Tatsache, dass bestimmte Buchstabenpaare (beispielsweise EN, ER und TH) im Englischen recht häufig sind, während andere (etwa GQ, CW und VT) sehr selten auftauchen. Durch geschicktes Probieren konnte er die Zeilen wieder in die richtige Reihenfolge bringen und so nach und nach den Klartext ermitteln. Dieser, so zeigte sich, enthielt die US-Unabhängigkeitserklärung und einige belanglose Füllsätze:

i n c o n g r e s s j u l y f o u r t h o n e t h s u s a n d s e v e n h u n d

v e d a n d s e v e n t y s i x s d e e l a r a t i s n b y t h e r e p r e s e

n t a t i o e s o f t k e u n i t e d s t a t l s o f a m e r i c a i n c o n g

s e s s a s s e m b l e d w k e n i n t h c e o u r s p o f h u m a n e v e n t

e i t b e c o m e s n e e e s s a r y f o r a n e p e a p l e t o d i s s s l v

w d h e p o l i t i c a l b a n d s i h i e h d a v e c o n n c u t e d t h e m

…

Die Methoden, die Smithline zum Codeknacken nutzte, standen bereits vor 200 Jahren zur Verfügung, auch wenn heute dank des Computers alles schneller geht. Von einem unknackbaren Code konnte also schon damals keine Rede sein.

Follow @KlausSchmeh

Zum Weiterlesen: So hätten Sie der nächste James Bond werden können

Kommentare (5)