Immer häufiger nutzen Kriminelle Verschlüsselung, um ihre Computer-Daten zu schützen. Die Polizei hat oft keine Chance, an diese Daten heranzukommen. Auch einige Mordfälle sind betroffen.

Am 8. Juni 2015 wurde der US-Amerikaner Ray C. Owens aus Evanston (Illinois) in seinem Auto erschossen. Die Polizei fand bei der Leiche zwei Smartphones: ein iPhone 6 und ein Samsung Galaxy S6 Edge. Die Daten auf beiden Geräten waren verschlüsselt. Zur Entschlüsselung benötigte man die richtigen Passwörter. Bis heute konnte die Polizei diese nicht ermitteln und fand auch sonst keinen Weg, die Verschlüsselung zu knacken. Der Mörder wurde nie ermittelt.

Der Fall Owens ist einer von zahlreichen Fällen, in denen die Polizei versuchte, verschlüsselte Computerdaten zu knacken – meist ohne Erfolg. Eine entsprechende Liste findet sich auf meiner Webseite When Encryption Baffles the Police: A Collection of Cases, die ich schon seit zwei Jahren betreibe. Anlässlich meines Vortrags bei der RSA-Konferenz habe ich diese Seite aktualisiert und deutlich erweitert. Es finden sich dort nun 50 Fälle. Hier sind einige Beispiele:

- Die Bankangestellte Susan Powell (Jahrgang 1981) hatte mit ihrem Mann Joshua zwei Söhne (hier gibt es ein Familienfoto). Im Juli 2009 schrieb sie heimlich ein Testament, in dem es hieß: “Ich will festhalten, dass es in unserer Ehe extreme Schwierigkeiten gibt. … Wenn ich sterbe, ist es möglicherweise kein Unfall, auch wenn es danach aussieht.” Am 7. Dezember 2009 war die gesamte Familie Powell plötzlich verschwunden. Joshua und die beiden Kinder (2 und 4 Jahre) tauchten noch am selben Tag wieder auf – angeblich hatten sie ohne die Mutter einen Camping-Ausflug unternommen. Sasan Powell wird bis heute vermisst. Die Polizei verdächtigte Joshua Powell, doch sämtliche Ermittlungen blieben erfolglos. 2012 nahm sich Powell das Leben und tötete auch seine Söhne. Neben Joshua Powell stand auch dessen Bruder Michael unter Verdacht. Doch auch dieser beging 2013 Selbstmord. In der Zeit, als Susan Powell verschwand, tauschten Joshua und Michael zahlreiche E-Mails aus. Die Polizei fand diese zwar auf einem PC, doch sie waren verschlüsselt. Die Polizei schaffte es nicht, die verschlüssten Nachrichten zu dechiffrieren.

- Der kanadische Fotograf Justin Gerard Gryba wurde der Herstellung von Kinderpronografie verdächtigt. Die Polizei beschlagnahmte einen verschlüsselten Datenträger. Nach zweieinhalbjähriger Suche gelang es den Ermittlern 2014, das Passwort zu erraten. Gryba wurde zu einer zweijährigen Gefängnisstrafe verurteilt.

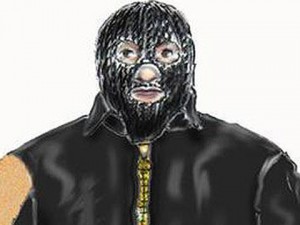

- Am 15. April 2011 verhaftete die Polizei den 40-jährigen Pädagogen Martin Ney. Er war der berüchtigte „Maskenmann“, der mehrere Kinder getötet und zahlreiche weitere sexuell missbraucht hatte. Ney besaß mehrere verschlüsselte Datenträger. Er weigerte sich jedoch, das Passwort herauszurücken. Inzwischen ist der Prozess gegen den Maskenmann längst abgeschlossen und dieser zu einer lebenslangen Haftstrafe verurteilt. Die Datenträger sind nach wie vor nicht geknackt.

- Am 24. April 2015 bekam die US-Amerikanerin Brittney Mills Besuch. Die Person, die vor der Tür ihrer Wohnung in Baton Rouge (Louisiana) stand, wollte möglicherweise Mills’s Auto leihen. Als diese ablehnte, wurde sie erschossen. Der Mörder entkam unerkannt. Die Ermittler wollten das iPhone der Getöteten untersuchen, doch das aktuelle iPhone-Betriebssystem iOS 8 hat erstmals eine starke Verschlüsselung eingebaut. Die Polizei versuchte, Mills’ iPhone-Passwort zu ermitteln – vergebens.

- Auf dem Laptop des ehemaligen BND-Mitarbeiters Markus R., der für die CIA spioniert haben soll, wurden verschlüsselte Daten gefunden. Weder der BND noch das Bundesamt für Sicherheit in der Informationstechnik (BSI) schafften es, die Verschlüsselung zu knacken.

- 2012 verhaftete die Polizei in Hamburg den Schweizer Neonazi Sébastien Nussbaumer. Er stand im Verdacht, einen Mann niedergeschossen zu haben. Bei Hausdurchsuchungen fand die Polizei mehrere verschlüsselte Datenträger. Offenbar gelang es nicht, diese zu entschlüsseln.

Solche Fälle werden immer wieder als Begründung angeführt, wenn jemand eine gesetzliche Beschränkung von Kryptografie fordert – zum Beispiel in Form von Hintertüren, die in Krypto-Produkte eingebaut werden sollen. Da ich (wie praktisch alle Krypto-Fachleute) kein Freund solcher Maßnahmen bin, habe ich mir die 50 Fälle etwas genauer angeschaut. Dabei fällt auf: Nur in dreien dieser Fälle tappt die Polizei komplett im Dunkeln. Alle anderen wurden zumindest größtenteils gelöst.

Kommentare (13)