In einer Fernseh-Dokumentation werden verschlüsselte Dokumente der RAF gezeigt. Können meine Leser helfen, diese zu dechiffrieren?

English version (translated with Deepl)

Das Erddepot, das vor ein paar Tagen in Niedersachsen entdeckt wurde, stammt neueren Erkenntnissen nach nicht von der Roten Armee Fraktion (RAF), sondern von der etwas weniger bekannten Terror-Organisation “Revolutionären Zellen”.

Trotzdem möchte ich, wie angekündigt, meinen Blick auf die Verschlüsselungsverfahren der RAF mit diesem zweiten (und letzten) Artikel meiner Miniserie fortsetzen. Diese beiden Beiträge bilden meines Wissens den einzigen Überblick über RAF-Verschlüsselungsverfahren, der öffentlich verfügbar ist. Der Inhalt dieses zweiten Artikels basiert auf einem Blogpost, den ich 2018 (auf Englisch) veröffentlicht habe.

Das Depot in Heusenstamm

1982 gelangen der Polizei im Kampf gegen die RAF mehrere Erfolge, nachdem in einem Wald bei Heusenstamm (Hessen) ein Erddepot der Terroristen entdeckt worden war. In diesem fanden sich neben Waffen, Ausweispapieren und Geld auch einige verschlüsselte Dokumente. Die Codeknacker der Polizei konnten diese Geheimtexte lösen und stießen so auf die Beschreibung weiterer Materialverstecke der RAF.

Die GSG9 überwachte alle nun bekannten Depots und musste nicht lange warten: Zwei Wochen später näherten sich die Terroristinnen Brigitte Mohnhaupt und Adelheid Schulz dem Versteck in Heusenstamm und liefen den dort wartenden Einsatzkräften in die Arme.

Durch die Verhaftung der beiden Top-Terroristinnen erfuhr die Öffentlichkeit erstmals vom Heusenstammer Depot. Auch Christian Klar, der damals bedeutendste RAF-Terrorist, las in der Presse davon, glaubte aber offenbar, dass die Polizei die verschlüsselten Texte nicht dechiffrieren konnte. Er nahm daher an, dass die darin beschriebenen anderen Depots noch sicher waren.

Am 16. November 1982 näherte sich Klar, als Jogger getarnt, einem in der Nähe von Hamburg gelegenen RAF-Depot. Dort wartete die Polizei und nahm ihn fest.

Die Heusenstamm-Chiffren

Es wäre nun natürlich spannend zu wissen, wie das Verschlüsselungsverfahren funktionierte, das Klar irrtümlicherweise für sicher hielt. Die Quellenlage dazu ist jedoch etwas verwirrend. Im ersten Teil dieser Mini-Artikel-Serie habe ich ein Ersetzungsverfahren vorgestellt, das zu folgendem Geheimtext führte, der die Lage eines Depots beschreibt:

Man steigt in den selben Bus wie zum Rotkehlchen, steigt eine H nach Do/2/1, 2/6, Mir1/4, To2/4, Ul 2/1, 2/3, Ru2/4, 2/1, 2/2, Ol1/1 Do2/3, 2/6, Ol1/2, 1/3, Mir2/1 – anlage aus.

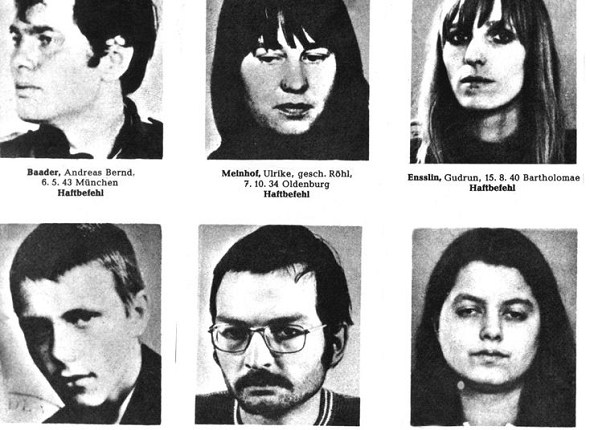

Die Ausdrücke “Do/2/1”, “Mir1/4” usw. sind aus den Namen der RAF-Mitglieder abgeleitet und stehen jeweils für einen Buchstaben. Der besagte Geheimtext wurde 1980 in einer konspirativen Wohnung in Heidelberg gefunden.

Blog-Leser “Steffen (DG0MG)” machte mich zudem auf eine deutsche TV-Dokumentation über die RAF aufmerksam, die ab 28:29 Informationen zu den Verschlüsselungen der RAF enthält. Laut dieser Doku spielte der bereits im ersten Teil erwähnte forensische Codeknacker Peter Fleischmann eine wichtige Rolle beim Knacken der in Heusenstamm gefundenen Chiffretexte.

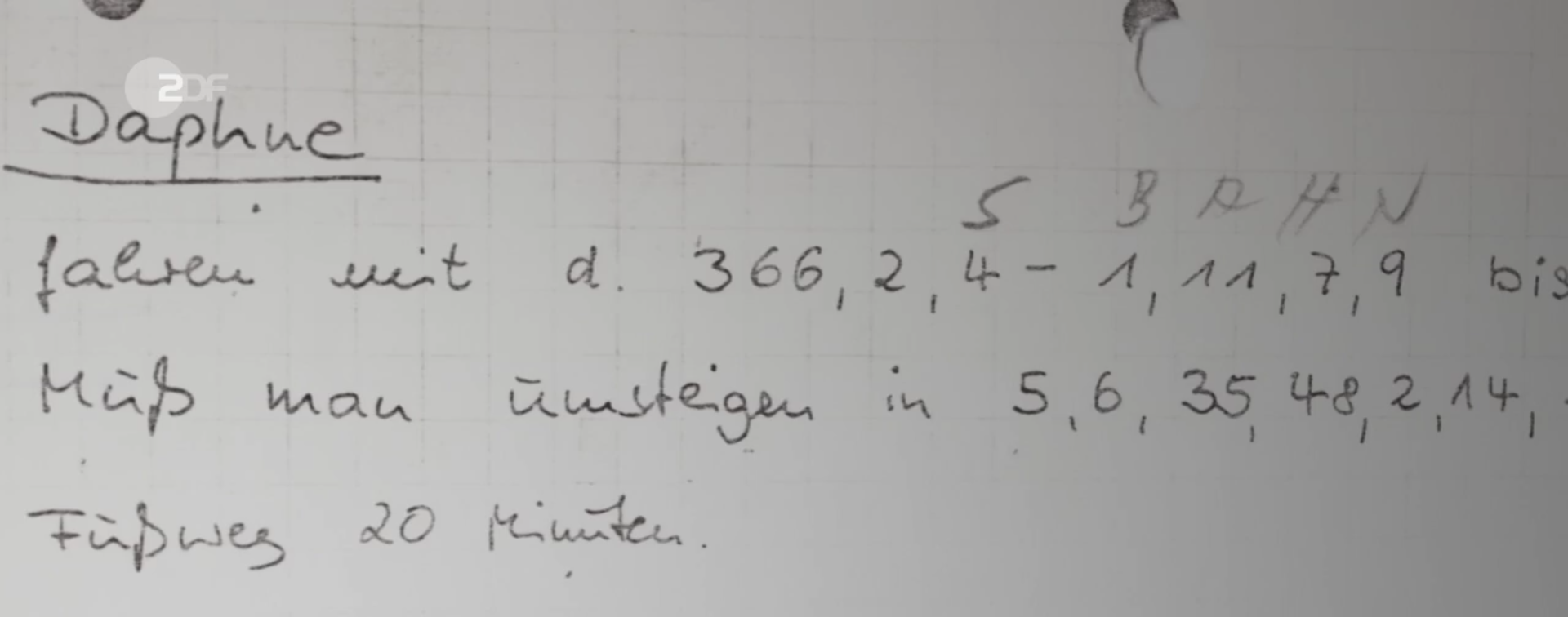

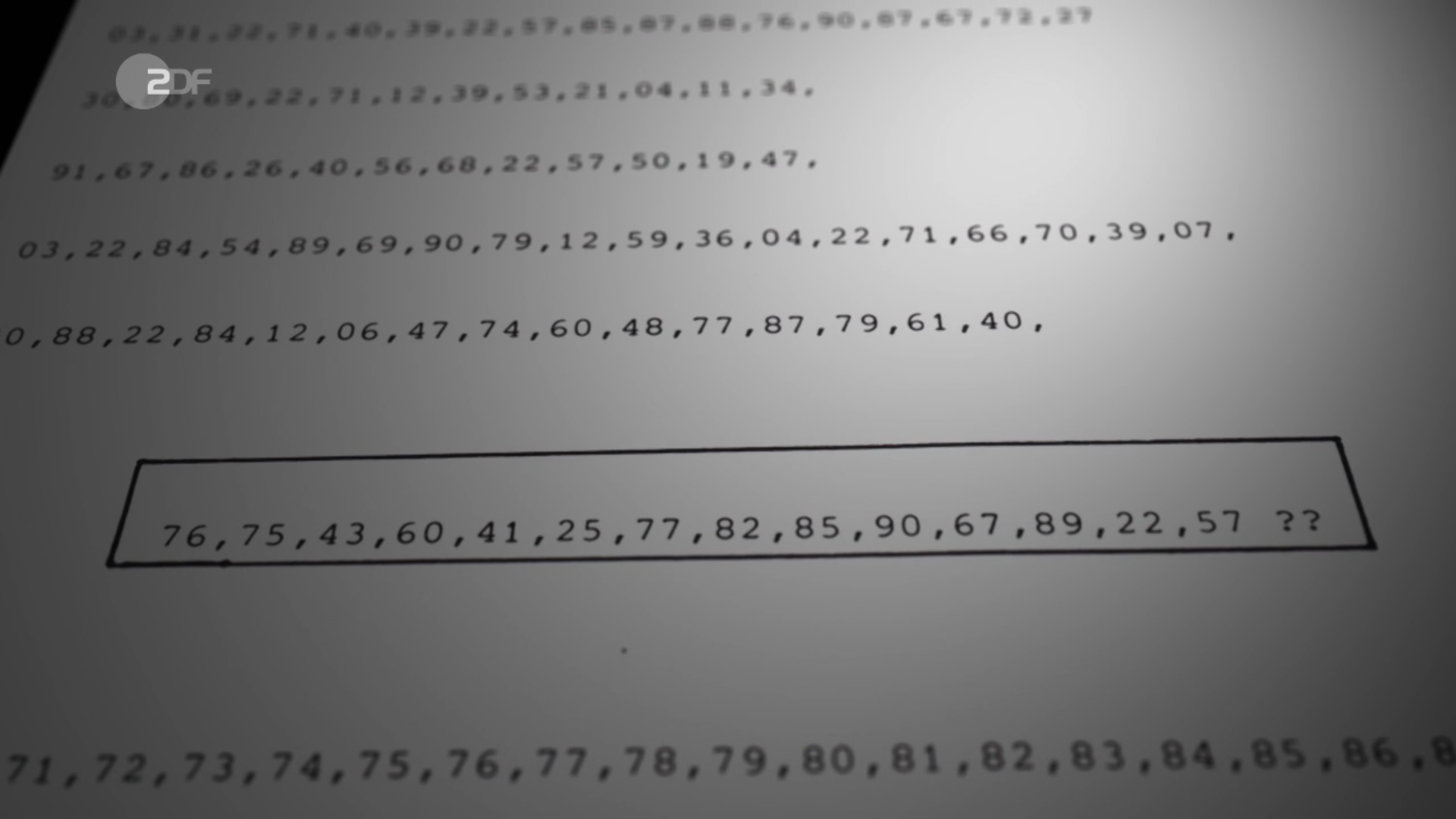

Die folgenden Screenshots zeigen zwei Nachrichten, die in Heusenstamm gefunden wurden und offensichtlich mit anderen Verfahren als dem oben genannten verschlüsselt wurden. Die folgende Botschaft beschreibt vermutlich die Lage des Depots “Daphne”:

Ein Wort (“S-Bahn”) ist entschlüsselt. Kann ein Leser mehr dazu sagen?

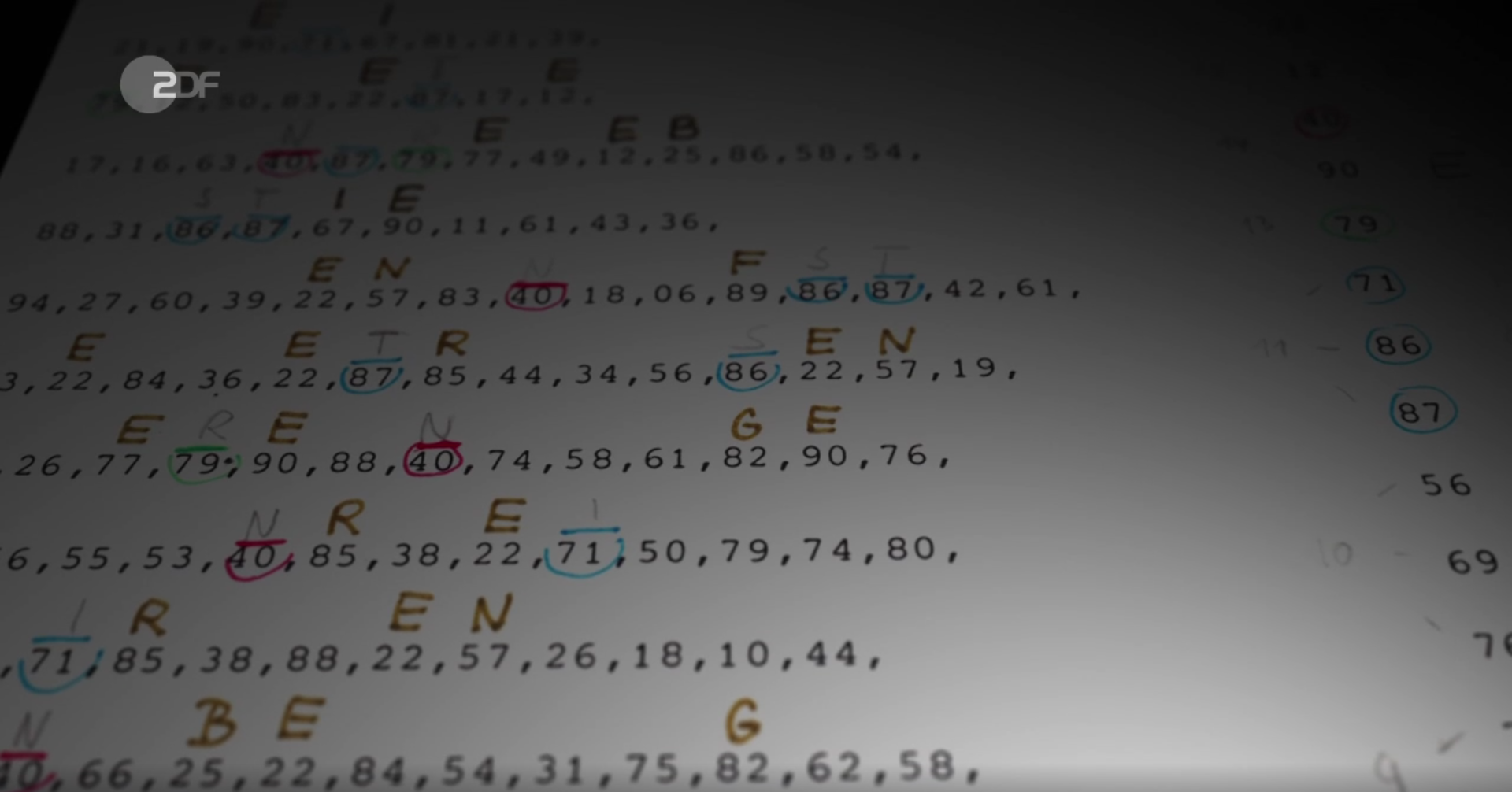

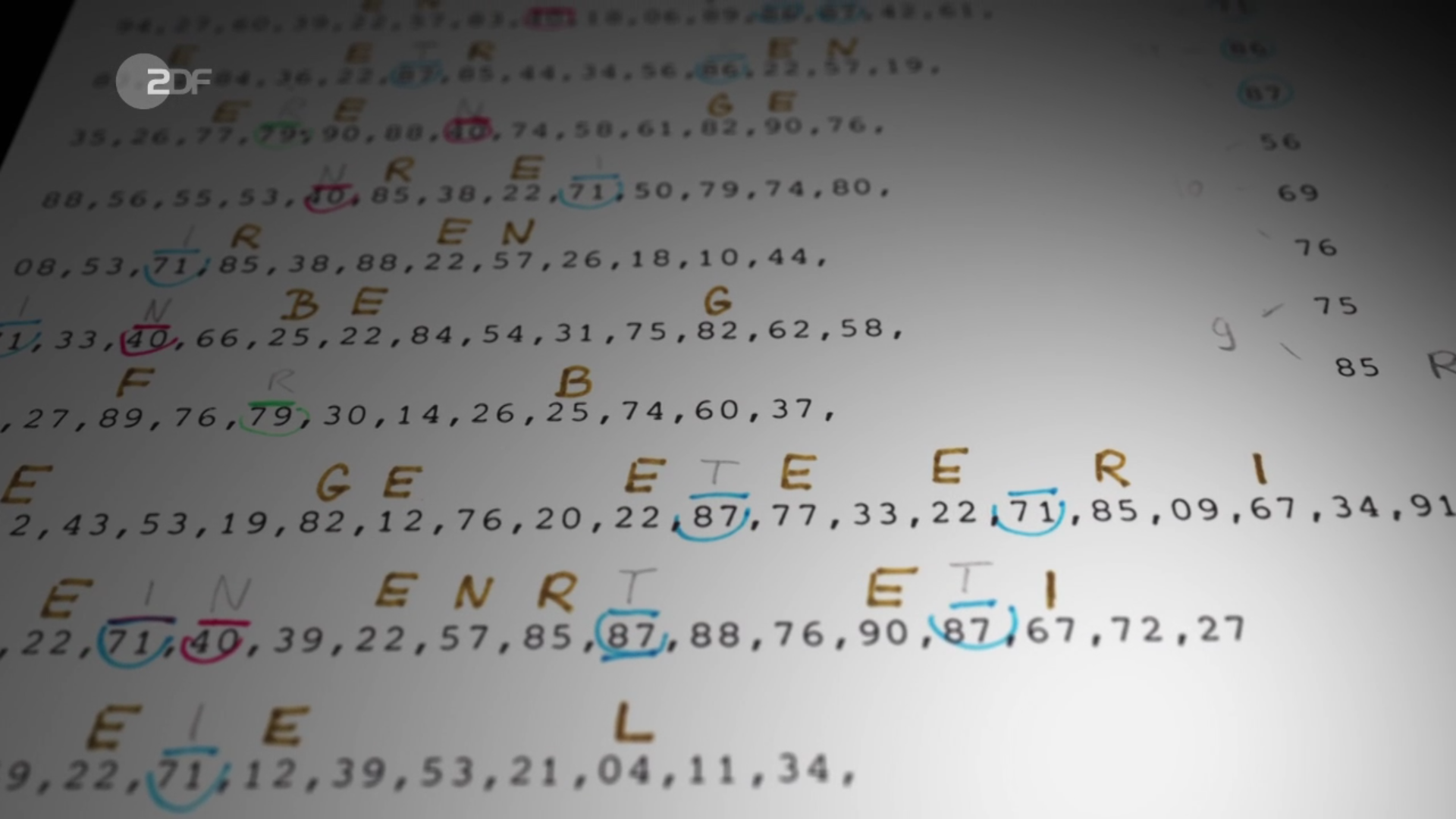

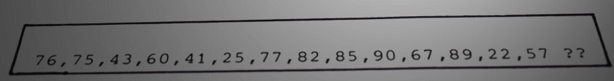

Die folgenden Screenshots zeigen eine Nachricht, die vermutlich mit einer homophonen Chiffre erstellt wurde:

In der Dokumentation erklärt Peter Fleischmann, dass er und seine Kollegen einen verschlüsselten Text (möglicherweise handelt es sich um diesen) mit Hilfe eines geratenen Worts (Crib) gelöst haben. Als sie auf ein Chiffrewort des Typs ABBC stießen, das offenbar für eine Tankstelle stand, war klar, dass es sich dabei nur um ESSO handeln konnte. Nachdem die Buchstaben E, S und O identifiziert waren, ließ sich auch er Rest lösen.

Leider wird nicht gesagt, wie das verwendete Verfahren genau funktionierte. Was bedeutet beispielsweise folgende Zeile?

Laut den Blog-Lesern Peter Bosbach und Marc müsste dies RASCH BEGREIFEN heißen. Weitere Hinweise nehme ich gerne entgegen.

Ein RAF-Code

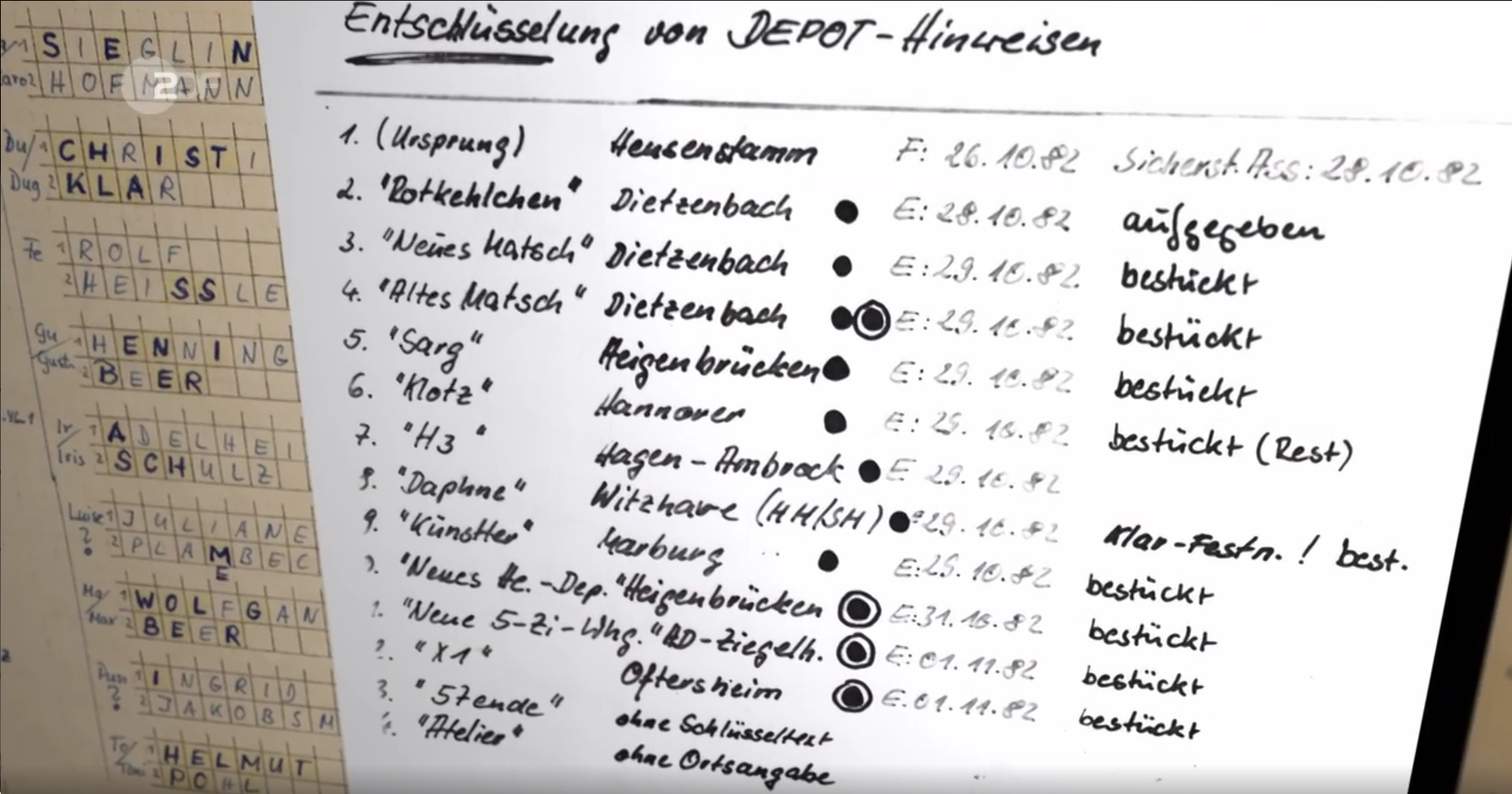

In der TV-Dokumentation wird außerdem ein Code vorgestellt, der Codewörter für eine Reihe von Begriffen liefert:

Hier erfahren wir, dass sich das im letzten Artikel erwähnte Depot “Rotkehlchen” in Dietzenbach bei (Frankfurt) befand. Das oben angesprochene Depot “Daphne” war in Witzhave bei Hamburg lokalisiert. Das Formular auf der linken Seite dürfte sich auf das erwähnte Verschlüsselungsverfahren beziehen, das aus den Namen der RAF-Mitglieder abgeleitet ist.

Ich finde, es ist Zeit, dass die Polizei 25 Jahre nach Ende der RAF eine Übersicht über deren Verschlüsselungsverfahren veröffentlicht. Bis dahin sind wir leider auf die Verwertung von Puzzleteilen aus unterschiedlichen Quellen und Spekulationen angewiesen.

Follow @KlausSchmeh

Further reading: The Top 50 unsolved encrypted messages: 24. The Erba murder cryptogram

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

Kommentare (7)