Kriminelle, die auf ihrem Computer Verschlüsselung verwenden, sind für die Polizei zum Problem geworden. Es gibt zahlreiche öffentlich bekannte Fälle, die dies belegen.

English version (translated with DeepL)

Schauen Sie sich einmal das hier verlinkte Familienfoto an (aus urheberrechtlichen Gründen kann ich es leider nicht direkt in den Artikel aufnehmen). Das Bild zeigt die US-amerikanische Kosmetikerin Susan Powell (1981-?) mit ihrem Ehemann Joshua und den beiden gemeinsamen Kindern.

Doch wer meint, hier sein eine glückliche Familie, zu sehen, der täuscht sich.

Der Vermisstenfall Susan Powell

Susan und Joshua Powell heirateten 2001. Sie bekamen zwei Söhne. Doch die Ehe geriet schnell in eine ernsthafte Krise. Joshua konnte nicht mit Geld umgehen, ließ seiner Gattin kaum Freiraum und bedrohte sie. Auf einem selbst aufgenommenen Video sagt Susan Powell: „Wenn ich sterbe, ist es vielleicht kein Unfall, auch wenn es wie einer aussieht.“

Am 6. Dezember 2009 verschwand Susan Powell spurlos. Ihr Ehemann verstrickte sich bei der polizeilichen Vernehmung in Widersprüche, doch man konnte ihm nichts nachweisen. Es ist kaum anzunehmen, dass Susan Powell noch lebt, doch ihre Leiche wurde nie gefunden.

Bei einer Hausdruchsuchung fand die Polizei eine verschlüsselte Festplatte, die Joshua Powell gehörte. Die Ermittler hätten den Inhalt dieses Datenträgers gerne untersucht, doch Powell gab an, er habe das Passwort (aus diesem wird der Schlüssel für die Verschlüsselung generiert) vergessen. Die Polizei versuchte, das Passwort mit einem Wörterbuch-Angriff zu ermitteln (dazu gibt es Programme wie Hashbull), doch ohne Erfolg.

2012 starben Joshua Powell und seine beiden Söhne bei einer Explosion. Die Polizei ging von einer Selbsttötung aus. Susan Powell wird bis heute vermisst. Die Festplatte ihres Ehemannes wurde nie entschlüsselt.

Gute Verschlüsselung ist nicht zu knacken

Nicht nur der Fall Susan Powell zeigt: Verschlüsselungstechnik in der Hand von Kriminellen ist für die Polizei zum Problem geworden. Ich habe zu diesem Thema schon öfters gebloggt und außerdem eine Liste von entsprechenden Fällen angelegt. Diese Liste habe ich verwendet, um 2016 bei der RSA-Konferenz in San Francisco einen Vortrag zu halten. Seitdem habe ich diese Fallsammlung zugegebenermaßen etwas vernachlässigt, was ich aber nun ändern will. Falls ein Leser einen Kriminalfall kennt, in dem es die Polizei mit verschlüsselten Computerdaten zu tun hatte, würde ich mich über einen Hinweis freuen.

Das genannte Problem hat inzwischen zu zahlreichen Reaktionen und Lösungsvorschlägen geführt. So fordern Politiker nach gesetzlichen Hintertüren, und es werden Codeknacker-Behörden eingerichtet. Das alles soll aber heute keine Rolle spielen. Stattdessen geht es in diesem Artikel um Kriminalfälle, in denen die Polizei auf Verschlüsselung gestoßen ist. Meine Liste nennt unter anderem folgende Beispiele:

- Im Rahmen des VW-Diesel-Skandals untersuchte die Polizei 1500 Laptops. Viele davon waren mit einer Verschlüsselungs-Software gesichert, und die Ermittler hatten große Mühe, an die Passwörter zu kommen.

- Am 8. Juni 2015 wurde der US-Amerikaner Ray C. Owens aus Evanston (Illinois) in seinem Auto erschossen. Die Polizei fand bei der Leiche zwei Smartphones: ein iPhone 6 und ein Samsung Galaxy S6 Edge. Die Daten auf beiden Geräten waren verschlüsselt. Zur Entschlüsselung benötigte man die richtigen Passwörter.Die Polizei konnte diese nicht ermitteln und fand auch sonst keinen Weg, die Verschlüsselung zu knacken. Der Mörder wurde nie ermittelt.

- Auch Ross Ulbricht, der Betreiber der illegalen Plattform Silk Road, nutzte verschiedene Formen der Verschlüsselung. Das schützte ihn jedoch am Ende nicht vor der Verhaftung und auch nicht vor einer reichlich überzogenen Strafe.

- Der kanadische Fotograf Justin Gerard Gryba wurde der Herstellung von Kinderpronografie verdächtigt. Die Polizei beschlagnahmte bei ihm einen verschlüsselten Datenträger. Nach zweieinhalbjähriger Suche gelang es den Ermittlern 2014, das Passwort zu erraten. Gryba wurde zu einer zweijährigen Gefängnisstrafe verurteilt.

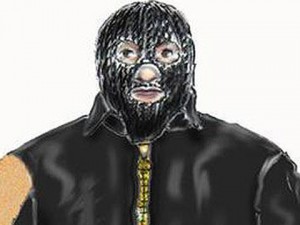

- Am 15. April 2011 verhaftete die Polizei den 40-jährigen Pädagogen Martin Ney. Er war der berüchtigte „Maskenmann“, der mehrere Kinder getötet und zahlreiche weitere sexuell missbraucht hatte. Ney besaß mehrere verschlüsselte Datenträger. Er weigerte sich jedoch, das Passwort herauszurücken. Die Wörterbuch-Angriffe der Polizei liefen jahrelang ins Leer. Erst Jahre später, als er längst verurteilt war, hatte Ney ein Einsehen und verriet die Geheimwörter. Nach Angaben der Polizei fand man auf den Platten keine relevanten Informationen.

- Am 24. April 2015 bekam die US-Amerikanerin Brittney Mills Besuch. Die Person, die vor der Tür ihrer Wohnung in Baton Rouge (Louisiana) stand, wollte möglicherweise Mills’s Auto leihen. Als diese ablehnte, wurde sie erschossen. Der Mörder entkam unerkannt. Die Ermittler wollten das iPhone der Getöteten untersuchen, doch das iPhone-Betriebssystem iOS 8 hatte eine starke Verschlüsselung eingebaut. Die Polizei versuchte, Mills’ iPhone-Passwort zu ermitteln – vergebens.

- Auf dem Laptop des ehemaligen BND-Mitarbeiters Markus R., der für die CIA spioniert haben soll, wurden verschlüsselte Daten gefunden. Weder der BND noch das Bundesamt für Sicherheit in der Informationstechnik (BSI) schafften es, die Verschlüsselung zu knacken.

- 2012 verhaftete die Polizei in Hamburg den Schweizer Neonazi Sébastien Nussbaumer. Er stand im Verdacht, einen Mann niedergeschossen zu haben. Bei Hausdurchsuchungen fand die Polizei mehrere verschlüsselte Datenträger. Offenbar gelang es nicht, diese zu entschlüsseln.

- 2014 versuchte die Polizei in Miami, den Geschäftsmann Jonathan Kent Lee (50) in seiner Wohnung festzunehmen. Ein Bekannter hatte die Ermittler auf ihn aufmerksam gemacht, nachdem dieser ihm stolz einige Kinderpornos gezeigt hatte. Lee konnte zwar entkommen, doch auf seiner Flucht stürzte er von einem Garagendach und starb. Später fanden die Ermittler auf einem Laptop etwa 3.000 kinderpornografische Fotos und außerdem Hinweise darauf, dass Lee ein Mädchen missbraucht hatte. Außerdem stießen die Polizisten auf zwei externe Festplatten mit verschlüsseltem Inhalt verschlüsselt. Es gelang nicht, diese zu dechiffrieren.

Der Anschlag von San Bernardino

Der wohl bekannteste Kriminalfall, in dem Computer-basierte Verschlüsselung eine Rolle spielte, trug sich 2015 zu. Am 2. Dezember des gesagten Jahres stürmten bei der Weihnachtsfeier einer Gesundheitsbehörde in San Bernardino (Kalifornien) zwei Personen im Tarnanzug in den Raum und schossen mit Sturmgewehren wild um sich. Nach nur etwa vier Minuten suchten sie das Weite. Beide starben später auf der Flucht in ihrem Auto im Kugelhagel der Polizei. Die Bilanz: 14 Todesopfer (die Täter nicht mitgezählt) und 22 Verletzte.

Die Täter waren schnell identifiziert: Syed Farook, Angestellter der Gesundheitsbehörde, und seine Frau Tashfeen Malik. Farook hatte die Weihnachtsfeier verlassen und war wiedergekommen – schwer bewaffnet und mit seiner Frau als Komplizin. Sowohl Farook als auch Malik waren Muslime.

Die Hintergründe der Tat sind nicht vollständig geklärt. Anscheinend waren Farook und Malik nicht Mitglied einer Terroristengruppe. Sie waren vor der Tat nicht mit Straftaten aufgefallen. Die Umstände sprechen dennoch für eine Tat mit muslimisch-terroristischem Hintergrund.

Bei Syed Farook fand die Polizei ein iPhone. Dieses war mit einem Passwort gesichert. Das iPhone-Betriebssystem iOS nutzt das Passwort, um einen Schlüssel abzuleiten, mit dem fast der gesamte Inhalt des iPhones verschlüsselt wird. Die Polizei konnte somit nicht auf die iPhone-Daten zugreifen. Auf Verdacht ein paar Passwörter auszuprobieren, verbot sich, denn nach zehn Fehleingaben löscht das eingebaute Verschlüsselungsprogramm alle Daten.

Das FBI hat nun die Firma Apple um Hilfe gebeten. Dabei ist klar, dass Apple keinen Generalschlüssel besitzt, mit dem sich ein iPhone ohne Weiteres entschlüsseln lässt. Denoch könnte Apple etwas tun. Denn das Unternehmen kennt die genaue Funktionsweise des eingebauten Verschlüsselungsprogramms und weiß daher, wo im Speicher bestimmte Informationen abgelegt werden.

Apple weigerte sich jedoch, der Polizei beim Dechiffrieren zu assistieren – obwohl das Unternehmen sogar per Gerichtsbeschluss dazu aufgefordert wurde. Apple fürchtete einen Präzendenzfall und wollte verhindern, dass Zweifel an der Sicherheit der iPhone-Verschlüsselung aufkommen.

Am Ende gelang es der Polizei, das Smartphone auch ohne die Hilfe von Apple zu dechiffrieren. Relevante Informationen fand man aber wohl nicht darauf.

Fazit

Kriminelle, die Verschlüsselung einsetzen, werden uns zweifellos noch eine Weile beschäftigen. Meine Liste wird daher sicherlich noch wachsen. Vielleicht können mit meine Leser helfen, sie zu aktualisieren.

Follow @KlausSchmeh

Further reading: Wie die Polizei verschlüsselt mit einem Millionen-Erpresser kommunizierte

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

Kommentare (25)