Vor acht Jahren habe ich über die RSA-Verschlüsselungen des österreichischen Briefbombers Franz Fuchs berichtet. Dank Blog-Leser John Haas kann ich heute einige dieser Kryptogramme präsentieren.

English version (translated with DeepL)

Mitte der Neunziger-Jahre trieb in Österreich eine Terrorgruppe namens Bajuwarische Befreiungsarmee ihr Unwesen. Sie verschickte Briefbomben unter anderem an den Wiener Bürgermeister Helmut Zilk und die Fernsehmoderatorin Arabella Kiesbauer. Die Anschlagserie forderte vier Todesopfer, 15 Menschen wurden zum Teil schwer verletzt.

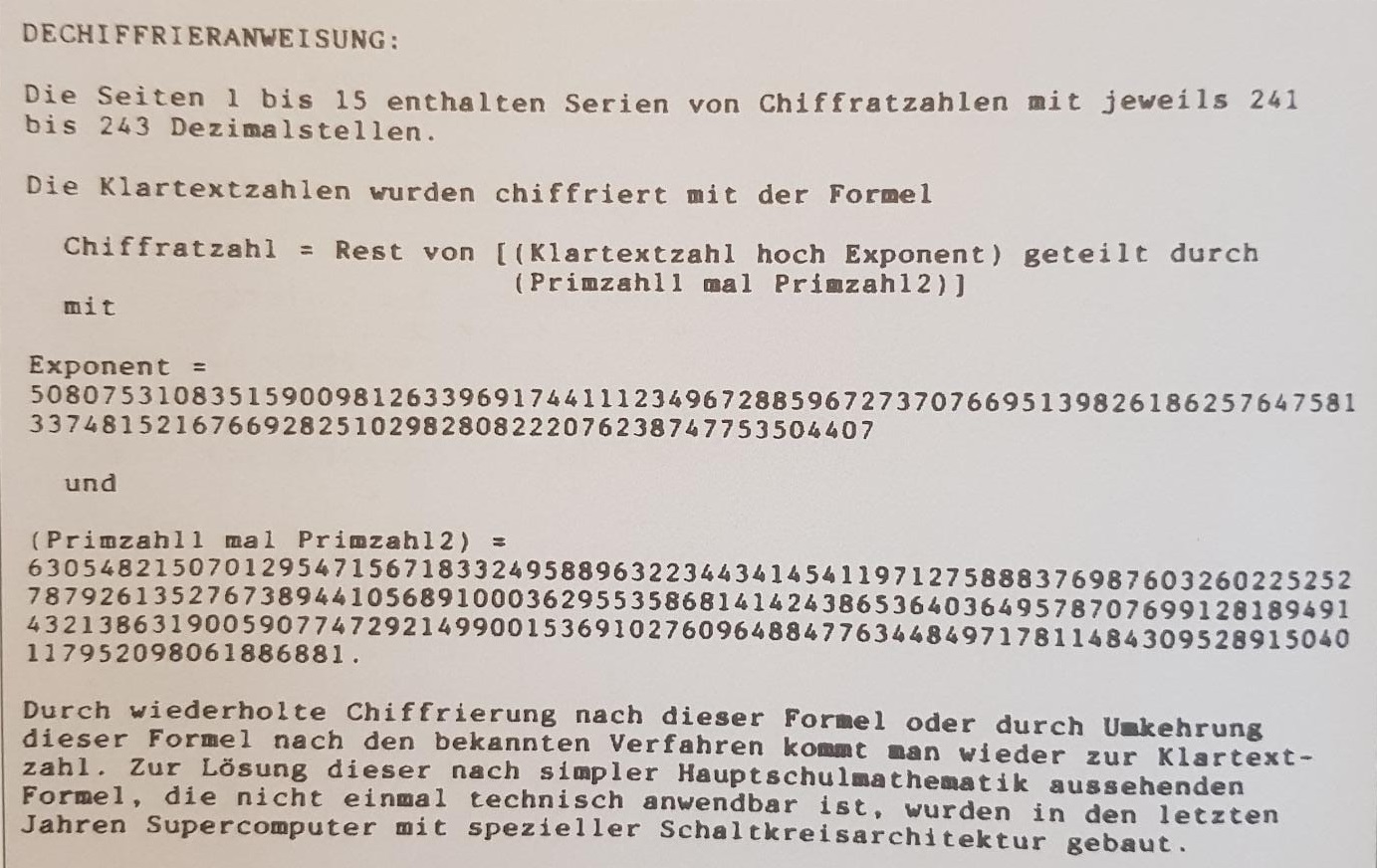

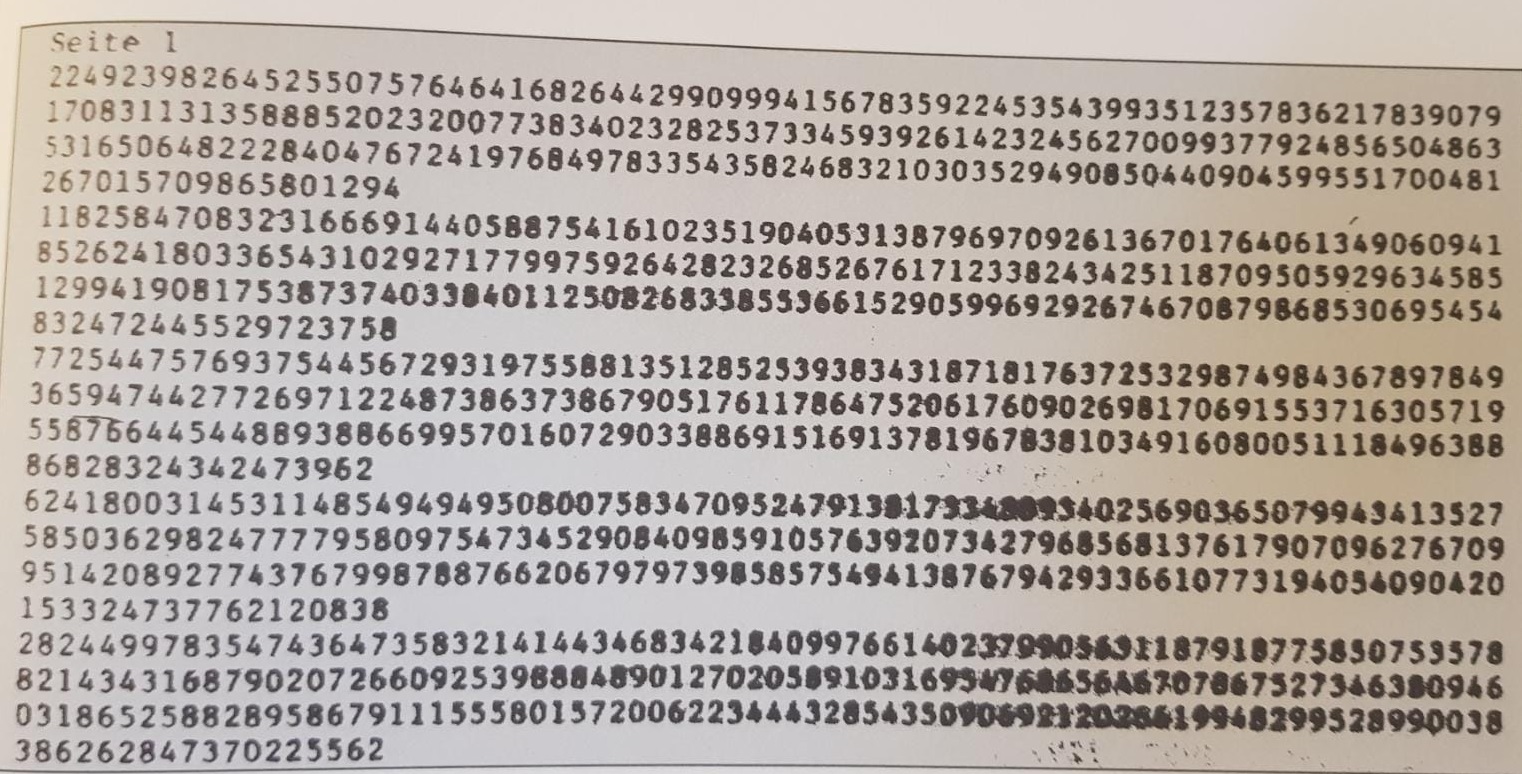

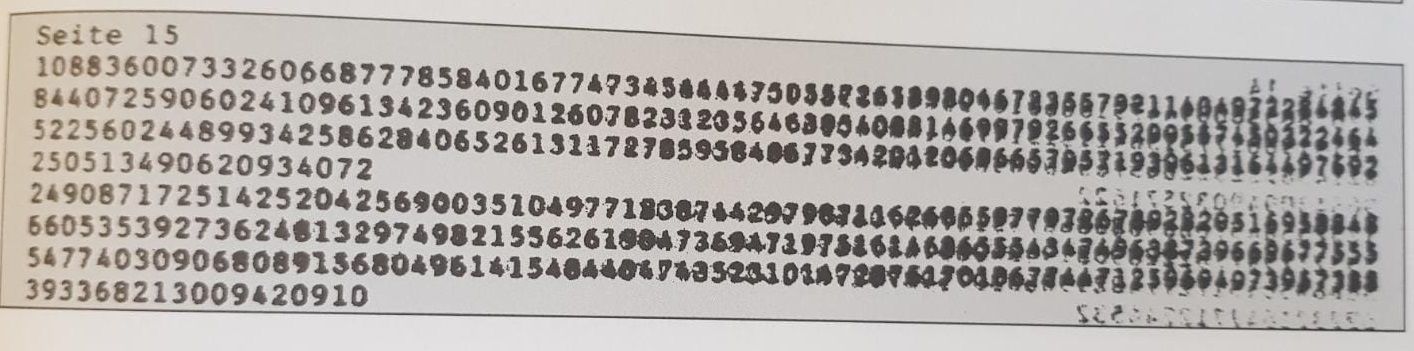

1997 ging ein 15-seitges Bekennerschreiben der Bajuwarischen Befreiungsarmee beim Wiener Nachrichtenmagazin Profil ein. Der Inhalt bestand aus langen Zahlenkolonnen, die eine Nachricht darstellten, die mit dem RSA-Verfahren verschlüsselt worden war. Der öffentliche Schlüssel (also ein Primzahl-Produkt) war angegeben. Die Schlüssellänge betrug 1024 Bit.

NSA und BSI leisteten Amtshilfe

Die österreichische Polizei bat mehrere Organisationen mit Kryptologie-Know-how um Unterstützung bei der Dechiffrierung der Nachrichten, darunter auch die NSA. Auch das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI) leistete Amtshilfe. Dort beschäftigte sich unter anderem der inzwischen verstorbene Kryptologe Hans Dobbertin mit dem Kryptogramm.

Doch die Sache schien aussichtslos. Ein RSA-Schlüssel der Länge 1.024 Bit ist bis heute nicht zu knacken – geschweige denn mit den Mitteln des Jahres 1997. Doch dann erkannte Hans Dobbertin, dass der Verschlüssler einen groben Fehler gemacht hatte. Dem BSI-Kryptologen wurde dies klar, als er die Quadratwurzel des Primzahl-Produkts zog und dabei feststellte, dass diese etwa wie folgt aussah:

9385098[…]539,9999999999934085…

Mit anderen Worten: Auf das Komma folgten auffällig viele Neunen. Dobbertin zog die richtigen Schlüsse aus dieser Beobachtung: Die vielen Neunen deuteten darauf hin, dass die beiden Primzahlen, die verwendet wurden, nahe beienander lagen. Vielleicht kann ein Leser erklären, warum das so ist.

Mit dieser Erkenntnis konnte Dobbertin diese Zahlen ermitteln und die scheinbar unlösbaren Kryptogramme leicht dechiffrieren. Ein Mathematiker des österreichischen Verteidigungsministeriums schaffte etwa zeitgleich dasselbe. Nach vier Tagen war das Kryptogramm der Bajuwarischen Befreiungsarmee gelöst.

Bajuwarische Befreiungsarmee zerschlagen

Der Klartext erwies sich nach Angaben der Polizei als belanglos. Dennoch konnten die Ermittler der Bajuwarischen Befreiungsarmee schon bald das Handwerk legen, als bei einer Routine-Kontrolle ein gewisser Franz Fuchs einen Sprengsatz zündete, um sich zu töten. Dies misslang, und stattdessen sprengte er sich beide Hände weg. Es stellte sich heraus, dass die angeblichen Terrorgruppe nur aus Fuchs bestand. Dieser nahm sich im Gefängnis das Leben.

Fuchs gab später an, dass er die Schwachstelle absichtlich in die RSA-Verschlüsselung eingebaut hatte. Hans Dobbertin hielt dies für glaubhaft. Bis zu seinem Tod hatte Dobbertin für seine Studenten eine interessante Frage parat: “Wie kann ich eine RSA-Verschlüsselung knacken, wenn in der Wurzel des Primzahl-Produkts nach dem Komma eine Reihe von Neunen steht?”

Die Kryptogramme

Über Franz Fuchs habe ich bereits 2014 gebloggt. Damals kannte ich die RSA-Botschaften des Terroristen jedoch nicht. Vor einigen Tagen teilte mir Blog-Leser John Haas mit, dass diese teilweise in folgendem Buch aus dem Jahr 1996 abgedruckt sind:

John hat mir dankenswerterweise gleich Scans von den entsprechenden Seiten zugeschickt. Am Anfang steht die Chiffrieranweisung:

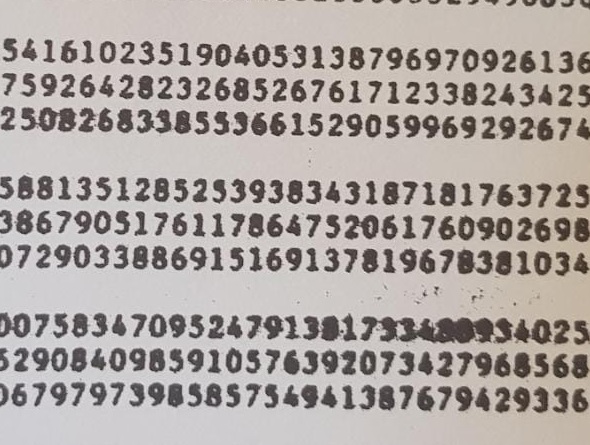

Wie man sieht, kommt der Begriff “RSA” im Schreiben nicht vor. Es ist jedoch klar, dass Fuchs hier das RSA-Verfahren beschreibt. Er kündigt außerdem 15 verschlüsselte Seiten an. Das besagte Buch enthält drei davon:

Offene Fragen

Schafft es ein Leser, diese Kryptogramme zu entschlüsseln? Sind weitere Seiten aus dem Schreiben öffentlich bekannt? Ich würde mich sehr über Unterstützung von meinen Lesern freuen.

Follow @KlausSchmeh

Further reading: Die Verschlüsselungsverfahren der RAF-Terroristen (1)

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

Kommentare (15)