Die Entwickler des Open-Source-Verschlüsselungsprogramms TrueCrypt warnen scheinbar vor ihrer eigenen Software. Ist es eine Falschmeldung? Seit gestern herrscht große Verwirrung.

Auf der Web-Seite der Open-Source-Software TrueCrypt liest man momentan (2014-05-29, 12:30 Uhr) folgendes:

WARNING: Using TrueCrypt is not secure as it may contain unfixed security issues

Offenbar seit gestern wird diese Mitteilung dargestellt. Darunter findet sich eine Anleitung zur Migration von TrueCrypt auf die Microsoft-Konkurrenz BitLocker.

Nun fragen sich alle: Was hat das zu bedeuten?

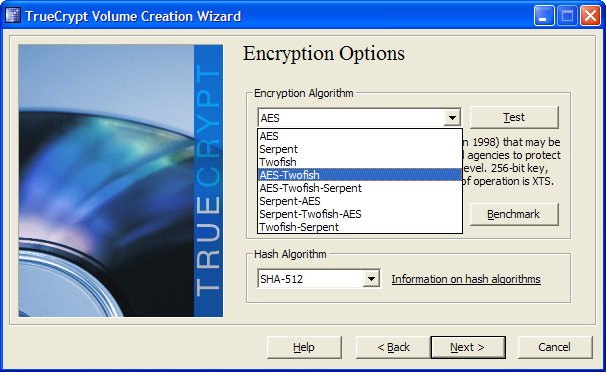

Bisher gibt es anscheinend keine zusätzlichen Informationen aus dem TrueCrypt-Umfeld. Es ist nicht bekannt, von welchen “unfixed security issues” TrueCrypt betroffen sein soll. Klar ist immerhin: TrueCrypt galt bisher als kostenlose, einfache und sehr sichere Lösung zum Verschlüsseln von Computer-Daten.

Auf Klausis Krypto Kolumne habe ich bereits darüber berichtet, dass TrueCrypt auch bei Kriminellen beliebt ist und von der Polizei offensichtlich nicht geknackt werden kann (siehe hier und hier). Ich habe sogar entsprechende Fälle gesammelt und auf einer Seite zusammengefasst (diese Fälle betreffen jedoch nicht nur TrueCrypt). Auch der berühmte Maskenmann könnte TrueCrypt verwendet haben (die Polizei hat nicht verraten, welches Produkt es war).

Was also steckt hinter der TrueCrypt-Warnung? Im Netz werden momentan folgende Erklärungen angeboten:

- Die Meldung ist echt. Das halte ich für unwahrscheinlich. Ich kann mir kaum vorstellen, dass man im TrueCrypt-Lager auf BitLocker verweisen würde. Außerdem würde ich im Falle einer Sicherheitslücke eine deutlich aussagekräftigere Meldung erwarten.

- Die Web-Seite von TrueCrypt wurde gehackt. Bisher hat dies jedoch noch niemand aus dem TrueCrypt-Umfeld bestätigt.

- Die TrueCrypt-Macher wurden von offizieller Stelle gezwungen, diese Meldung zur veröffentlichen. Der E-Mail-Plattform Lavabit erging es bekanntlich ähnlich. Aber hat hier wirklich eine Behörde das TrueCrypt-Team gezwungen, eine Falschmeldung zu verbreiten, die innerhalb von Tagen als solche bekannt werden würde. So dämlich kann eigentlich keiner sein.

- Es handelt sich um eine PR-Aktion: Die Macher einer Sicherheits-Software machen Werbung mit einer angeblichen Sicherheitslücke? Das wäre zumindest ein sehr riskantes Manöver. Fragwürdig wäre es obendrein, denn TrueCrypt wird auch von Menschen verwendet, deren Leben und Freiheit daran hängt (z. B. Oppositionsgruppen in totalitären Staaten).

Am Ende erscheint mir die gehackte Web-Seite am wahrscheinlichsten. Ich bin gespannt, was hinter dieser mysteriöse Affäre steckt.

Follow @KlausSchmeh

Kommentare (28)