Im Kryptologikum in Karlsruhe gab es einige interessante Verschlüsselungsgeräte zu bestaunen. Gestern habe ich diese Ausstellung besucht und die spannendsten Exponate fotografiert.

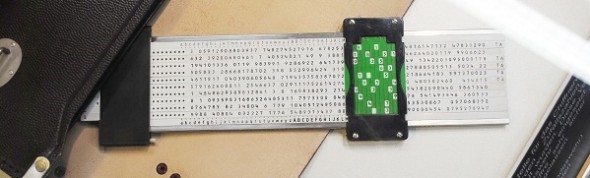

Wissen Sie, was ein Reihenschieber ist? Dieses Gerät sieht aus wie ein Rechenschieber, dient aber nicht dem Rechnen sondern dem Verschlüsseln. Die verschiebbaren Stäbe dieses Geräts lassen sich zur Generierung einer Zufallszahlrenreihe nutzen, die anschließend zum Klartext addiert wird (One Time Pad). Der Empfänger braucht einen baugleichen Schieber und muss die Stellung der Stäbe kennen, um die Verschlüsselung wieder rückgängig zu machen. Der Reihenschieber war ein sehr simples aber trotzdem sicheres Verschlüsselungsgerät. Er wurde in den fünfziger Jahren in Deutschland entwickelt. Da der Reihenschieber jedoch recht umständlich in der Handhabung war, wurde er nicht in größerem Umfang eingesetzt.

Der Reihenschieber war eines von mehreren Verschlüsselungsgeräten, die es bis gestern im Kryptologikum in Karlsruhe zu sehen gab. Die Ausstellung ist zwar nun zu Ende, doch es wird sicherlich weitere dieser Art geben. Der Karlsruher Kryptologie-Professor Jörn Müller-Quade, der hinter der Ausstellung stand, hat sichtlich Spaß daran, Krypto-Exponate auszustellen und vorzuführen. Wer daran zweifelt, kann sich hier einen kurzen Ausschnitt aus seiner Führung anschauen:

Im Kryptologikum ging es zwar auch um moderne Kryptologie, doch für mich waren naturgemäß die historischen Exponate am interessantesten. Mit dem Reihenschieber habe ich bereits eines vorgestellt. Auf fünf weitere werde ich nun noch kurz eingehen. Fangen wir mit der Skytale an:

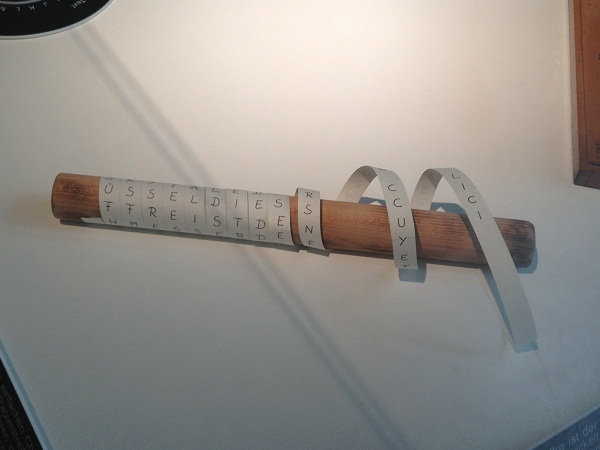

Die Skytale ist das älteste bekannte Verschlüsselungsgerät der Geschichte. Sie wurde von den alten Griechen genutzt. Der Absender wickelt ein Band (früher aus Leder, heute aus Papier) um einen Stab und schreibt eine Nachricht darauf. Der Empfänger benötigt einen Stab gleicher Dicke, um wieder entschlüsseln zu können. Die Skytale ist zwar nicht besonders sicher, aber dafür ein interessantes Stück Kulturgeschichte.

Die Merritt ist eine Schreibmaschine mit Verschlüsselungsfunkition. Die Verschlüsselung ist eine recht simple Buchstabenersetzung und daher nicht besonders sicher. Aber immerhin: Die Merritt stammt aus dem Jahr 1890 und war damit eine der frühesten Verschlüsselungsmaschinen überhaupt (sofern man einfache Scheiben, Stäbe und Schieber nicht als Maschinen bezeichnet). Es gab in den Folgejahren noch einige weitere verschlüsselnde Schreibmaschinen, doch die Nachfrage war offensichtlich nicht besonders groß, und so wurden keine Verkaufsschlager daraus.

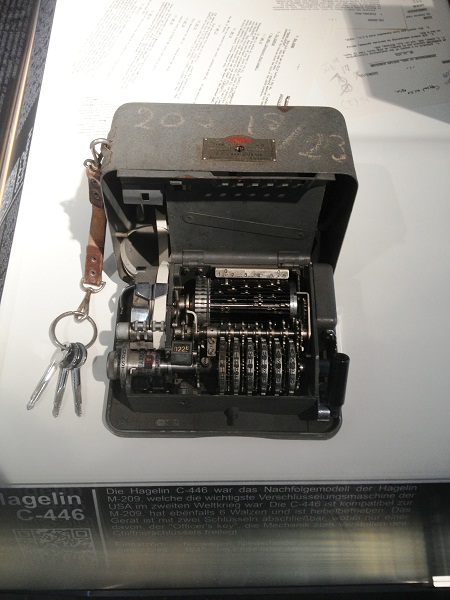

Der schwedische Unternehmer Boris Hagelin war einer der wenigen, der durch den Verkauf von Verschlüsselungsmaschinen zum Millionär wurde. Dieses Modell, die C-446, stammt aus dem Zweiten Weltkrieg. In diesem verkaufte Hagelin alleine 140.000 Geräte an die US-Armee und hatte damit ausgesorgt. Nach dem Krieg rechnete Hagelin mit einem deutlich schlechteren Geschäften. Doch er täuschte sich: Im Kalten Krieg gingen seine Geräte weltweit weg wie warme Semmeln.

Die Fialka war die Verschlüsselungsmaschine des Ostblocks im Kalten Krieg. Sie funktionierte ähnlich wie die deutsche Enigma, bot aber eine deutlich höhere Sicherheit. Auch in der DDR kam die Fialka zum Einsatz.

Die Nema ist eine Verschlüsselungsmaschine aus der Schweiz, die in den Jahrzehnten nach dem Zweiten Weltkrieg genutzt wurde. Auch sie wurde der Enigma nachempfunden, ist jedoch deutlich sicherer. Da die Schweiz nie in einen Krieg verwickelt wurde, kam es zu keinem Kriegseinsatz.

Kommentare (3)