Er war einer der bekanntesten Kriminellen, die Verschlüsselungssoftware nutzten, und hinterließ ein verschlüsseltes Tagebuch, das nie dechiffriert wurde. Jetzt ist Joseph Duncan im Alter von 58 Jahren gestorben.

English version (translated with DeepL)

Wenn Verbrecher Verschlüsselungsprogramme wie PGP, TrueCrypt oder VeraCrypt verwenden, steht die Polizei meist auf verlorenem Posten. Heutige Krypto-Software ist so sicher, dass selbst die besten IT-Forensiker keine Chance haben, eine Verschlüsselung zu knacken. Dies gilt zumindest dann, wenn der Nutzer ein sicheres Passwort verwendet. Nutzt er dagegen seinen Nachnamen oder ein Wort, das in einem Wörterbuch zu finden ist, können die Ermittler die Verschlüsselung oft lösen. Viele Kriminelle sind allerdings schlau genug, um dies zu vermeiden.

Fälle, in denen Kriminelle oder Verdächtige moderne Verschlüsselung eingesetzt haben, gibt es massenweise. Ich habe schon vor Jahren eine entsprechende Liste zusammengestellt. Leider habe ich es nicht geschafft, diese regelmäßig zu pflegen und zu aktualisieren. Dennoch sind inzwischen über 50 Fälle gelistet. Ich habe mir zahlreiche weitere notiert, die ich bei Gelegenheit aufnehmen werde.

Dabei ist klar: Auf der Liste stehen nur Fälle, die öffentlich bekannt sind. Dies ist jedoch nur die Spitze des Einsbergs, denn in der Regel redet die Polizei nicht darüber, wenn sie es mit guter Verschlüsselungstechnik zu tun hat.

Aus Anlass dieses Artikels habe ich zwei zusätzliche Fälle auf die Liste genommen. Beide liegen schon Jahre zurück und gehören nicht zu den spektakulärsten ihrer Art, sind jedoch recht typisch:

- 2012 entdeckte die Polizei in Ontario (Kanada) bei einem Mann, der der Verbreitung von Kinderpronografie verdächtigt wurde, verschlüsselte Dateien und Speichermedien. Welche Verschlüsselungslösung der Verdächtige genutzt hatte, ist nicht öffentlich bekannt. Den Ermittlern gelang es zunächst nicht, diese Verschlüsselungen zu lösen. Dennoch war die Beweislast ausreichend für eine Anklage. Der Beschuldigte legte ein Geständnis ab und wurde zu einem Jahr Gefängnis verurteilt. Ob die Polizei irgendwann doch noch an die verschlüsselten Daten herankam, wird in den Presse-Berichten, die mir bekannt sind, nicht erwähnt.

- 2015 beschlagnahmte die Polizei in New York das iPhone 5c eines mutmaßlichen Drogendealers. Der Inhalt des Smartphones war Passwort-geschützt und damit verschlüsselt. Die Staatsanwaltschaft bat den Hersteller Apple um Hilfe, doch dieser lehnte (ähnlich wie im Fall des Amoklaufs von San Bernardino) ab. Dennoch gelang es IT-Spezialisten schließlich, die iPhone-Daten zu entschlüsseln. Zudem legte der Beschuldigte ein Geständnis ab. Wie der Fall weiterging, ist mir leider nicht bekannt.

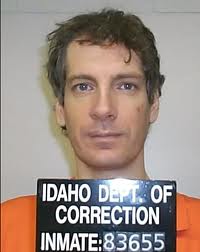

Joseph Duncan

Ein weiterer Fall, der auf meiner Liste steht, ist der des US-Serienmörders und Kindermörders Joseph Duncan (1963-2021).

Duncan wurde als Fünfzehnjähriger zum ersten Mal straffällig. Im Jahr 1980 vergewaltigte er einen Jungen, was ihm eine 20-jährige Gefängnisstrafe einbrachte. Nachdem er nach 14 Jahren auf Bewährung freigelassen wurde, beging er vermutlich drei Morde, die jedoch zunächst unentdeckt blieben.

1997 musste Duncan für drei Jahre zurück ins Gefängnis, weil er gegen Bewährungsauflagen verstoßen hatte. Später wurde er wegen sexueller Vergehen an zwei Kindern angeklagt und kurz inhaftiert, wurde jedoch gegen Zahlung einer Kaution bis zum Prozess auf freien Fuß gesetzt. Duncan nutzte die Gelegenheit zur Flucht und tötete vier weitere Personen. Einige Wochen später wurde er erneut verhaftet.

Duncan wurde zum Tod und zu elf lebenslangen Haftstrafen ohne Möglichkeit einer vorzeitigen Entlassung auf Bewährung verurteilt. Bevor die Todesstrafe vollstreckt wurde, starb er am 28. März 2021 im Gefängnis an Krebs (danke an Bill Briere für den Hinweis).

Das verschlüsselte Tagebuch

Vor seiner Verhaftung betrieb Duncan eine Webseite mit dem Titel “The Fifth Nail” (dieser Name bezieht sich auf eine Legende, wonach es zusätzlich zu den vier Nägeln, mit denen Jesus gekreuzigt wurde, einen fünften gab). Auf seiner Seite schrieb Duncan einen Blog, in dem er einige seiner Taten beschrieb, was jedoch zunächst nicht bemerkt wurde. Dabei bestritt er, ein Pädophiler zu sein, und behauptete, als Kind sexuell missbraucht worden zu sein.

Auf seinem Blog schrieb Duncan:

I am working on an encrypted journal that is hundreds of times more frank than this blog could ever be (that’s why I keep it encrypted). I figure in 30 years or more we will have the technology to easily crack the encryption (currently very un-crackable, PGP) and then the world will know who I really was, and what I really did, and what I really thought.

Duncan führte also nach eigenen Angaben ein mit der Software PGP verschlüsseltes Tagebuch, in dem er seine Aktivitäten detailliert beschrieb. Nach seiner Verhaftung wurde man auf Duncans Blog aufmerksam, und tatsächlich fand die Polizei in seinem Besitz einige verschlüsselte Datenträger, die ein Tagebuch enthalten könnten. Ein solches Dokument hätte ein wichtiges Beweisstück vor Gericht sein können, doch offensichlich konnten die Ermittler die PGP-Verschlüsselung nicht knacken.

Auch nach der Verurteilung wäre Duncans Tagebuch noch eine interessante Informationsquelle gewesen, denn es ist durchaus möglich, dass er weitere Verbrechen begangen hat, die ihm bisher nicht zugeordnet wurden. Da PGP als sichere Verschlüsselungs-Software gilt, können Forensiker jedoch nur über das Passwort realistischersweise an den Inhalt der Dateien herankommen. Doch wie es aussieht, hat Duncan seinerzeit ein sicheres Kennwort gewählt, und nach seinem Tod vor ein paar Tagen wird man es von ihm selbst nicht mehr erfahren.

Auf seinem Blog schrieb Duncan:

I figure in 30 years or more we will have the technology to easily crack the encryption (currently very un-crackable, PGP) and then the world will know who I really was, and what I really did, and what I really thought.

Mal sehen, ob Duncan recht hat. Wenn er tatsächlich ein gutes Passwort verwendet hat, dürfte sein Tagebuch auch in 30 Jahren noch nicht zu knacken sein.

Fälle wie die von Josephn Duncan führen immer wieder dazu, dass Politiker und Gesetzeshüter die Nutzung starker Verschlüsselungsprogramme gesetzlich beschränken wollen. Bruce Schneier schrieb zu diesem Thema bereits vor 16 Jahren in einem Artikel über Joseph Duncan ein paar Sätze, denen ich mich anschließen möchte:

Technologies have good and bad uses. Encryption, telephones, cars: they’re all used by both honest citizens and by criminals. For almost all technologies, the good far outweighs the bad. Banning a technology because the bad guys use it, denying everyone else the beneficial uses of that technology, is almost always a bad security trade-off.

Follow @KlausSchmeh

Further reading: Wenn die Polizei vor der Verschlüsselungstechnik kapitulieren muss (Teil 3)

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

Kommentare (9)