Die US-Behörde NIST hat ihren vierten kryptografischen Algorithmen-Wettbewerb angekündigt. Die bisherigen drei waren Meilensteine der Krypto-Geschichte.

Fack ju göhte? Das sagt ein Kryptologe bestimmt nicht, denn so manche Größe der Literatur-Geschichte hat interessante Verschlüsselungen hinterlassen.

E-Mail-Verschlüsselung ist wichtig, aber keiner macht’s. In vielen Fällen ist der Anwender beim Umgang mit Schlüsseln und Zertifikaten schlichtweg überfordert. Nur langsam ändert sich etwas daran.

Mata Hari, die schöne Tänzerin, die zur Spionin wurde, ist eine Legende. Weniger bekannt ist, dass der berühmten Agentin dechiffrierte Telegramme zum Verhängnis wurden.

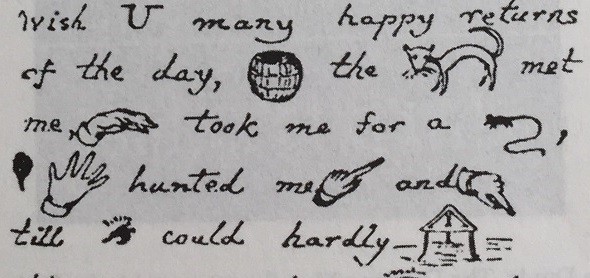

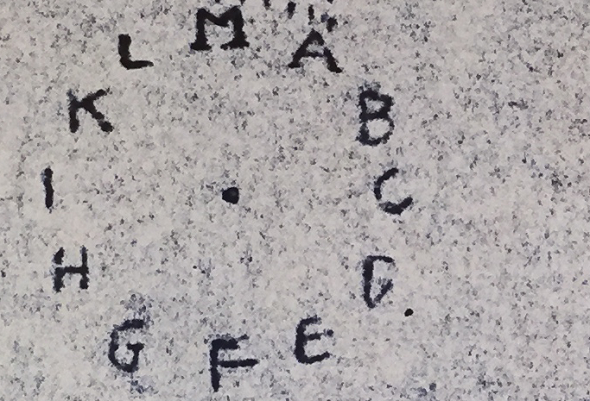

Als seine Fähigkeiten als Codeknacker nicht mehr ausreichten, nahm Hans van der Meer Erkenntnisse aus der Geschichtsforschung zu Hilfe. So löste er nach 100 Jahren ein Kryptogramm.

Immer mehr verschlüsselungsbegeisterte Eltern geben ihren Kindern Namen aus der Kryptologie. Besonders beliebt sind „Enigma“ und „Voynich“.

Hörer fragen, Experten antworten. So lautet das Motto der Sendung “Marktplatz” im Deutschlandfunk. Heute geht es um das Thema “Cloud-Dienste sicher nutzen”, und ich bin als Experte dabei.

Es war verdammt knapp, aber es hat gereicht. Mein Vortragsvorschlag für die renommierte RSA-Konferenz hat bei der Abstimmung Platz 17 belegt und sich dadurch einen der 17 Programmplätze gesichert. Danke an alle, die für mich gestimmt haben!

Meine Vortragseinreichung für die renommierte RSA-Konferenz liegt beim Online-Voting bisher gut im Rennen – nicht zuletzt dank der Stimmen meiner Leser. Doch es wird knapp, denn die Konkurrenz schläft nicht. Falls noch nicht geschehen, GEBT MIR BITTE EURE STIMME bis zur Deadline morgen um 9 Uhr!

Im Kalten Krieg sollte eine kryptografische Technik das atomare Gleichgewicht sicherstellen. Doch der Kryptologe Gus Simmons entdeckte eine (angebliche) Schwachstelle darin – und begründete damit eine neue Forschungsdisziplin.

Letzte Kommentare