Der Deutsche Codeknacker Reinold Weber löste im Zweiten Weltkrieg ein US-Verschlüsselungsverfahren. Erst 70 Jahre später gelang es, dieses zu identifizieren.

Im Jahr 2004 erlebte ich einen echten Höhepunkt in meiner Arbeit als Krypto-Autor. Damals meldete sich der 84-jährige Reinold Weber aus Frankfurt bei mir. Er hatte im Zweiten Weltkrieg als Codeknacker gearbeitet und dabei am Dechiffrieren der US-Verschlüsselungsmaschine M-209 mitgewirkt. Zu diesem Thema hatte es bis dahin so gut wie keine Informationen gegeben. Durch Webers Augenzeugenbericht, den ich in der Telepolis veröffentlichte, blieben der Nachwelt spannende Informationen erhalten, die ansonsten wohl für immer verloren gegangen wären.

Der TELWA-Code

Dass Weber überhaupt in den elitären Kreis der M-209-Dechiffrierer aufgenommen wurde, lag daran, dass er zuvor ein anderes US-Verschlüsselungsverfahren geknackt hatte. Die Deutschen nannten es TELWA-Code.

Die im TELWA-Code verschlüsselten Nachrichten bestanden aus Buchstaben in Fünfergruppen, wobei die Funksprüche immer mit der Buchstabenkombination TELWA anfingen – daher der Name. Weber standen für die Analyse nur etwa 1.000 Fünfergruppen zur Verfügung. Die bereits von seinen Kollegen geäußerte Vermutung, dem TELWA-Code läge ein Codebuch zu Grunde, das jedem gängigen Wort der englischen Sprache eine Buchstaben-Fünfergruppe zuordnete, konnte Weber bestätigen. Um eine Lösung zustande zu bringen, hatte er die Idee, die einzelnen Buchstaben der Fünfergruppen getrennt vertikal auf schmalen Streifen untereinander aufzuschreiben. Damit konnte er innerhalb jeder Gruppe die Reihen der Buchstaben untereinander verschieben.

Durch farbige Kennzeichnungen und Vergleiche machte Weber eine interessante Entdeckung: Die einzelnen Buchstaben in einer Fünfergruppe waren voneinander abhängig. Ihm gelang es sogar, eine mathematische Formel zu erstellen, mit der sich diese Abhängigkeit, die vermutlich zur Entdeckung von Übertragungsfehlern diente, ausdrücken ließ. Die Bedeutung der jeweiligen Buchstabengruppe war damit jedoch natürlich noch nicht bekannt. Doch auch hier kam Weber voran: Durch die Untersuchung von Wiederholungen, beispielsweise am Anfang und am Ende von Funksprüchen, konnten er erste Fünf-Buchstaben-Kombinationen identifizieren.

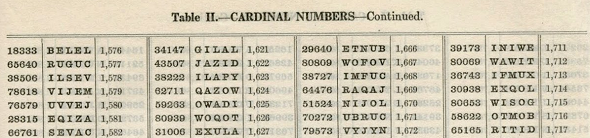

Je mehr Weber herausfand, desto einfacher wurde es für ihn, weitere Buchstabengruppen ihrer Bedeutung zuzuordnen. So stand beispielsweise die Fünfergruppe RYKFI für eine öffnende Klammer, während UZUSP das Wort “signed” bedeutete. Nachdem Weber bereits nach einer Woche erste Nachrichtenfragmente entziffern konnte, gelang es ihm mit einigen dazu abgestellten Kollegen, nach und nach etwa 75 Prozent des TELWA-Codes zu knacken. Mit seiner mathematischen Formel und angefertigten Tabellen ließen sich sogar falsch abgehörte Buchstaben korrigieren.

Was war der TELWA-Code?

Der TELWA-Code war kein ungewöhnliches Verfahren. Codebücher, die für jedes gängige Wort einer Sprache eine Entsprechung vorsahen (oft waren es mehrstellige Zahlen, manchmal auch kurze Buchstabenfolgen wie TELWA oder UZUSP), kamen im 19. Jahrhundert auf. Im Zweiten Weltkrieg hatte diese zeitweise sehr populäre Art des Verschlüsselns ihre Glanzzeit längst hinter sich. Stattdessen galten nun Verschlüsselungsmaschinen (wie die Enigma) als Stand der Technik. Codebücher wurden nur noch für weniger wichtige Angelegenheiten verwendet. Manche der Codes wurden “überschlüsselt” (so wurde beispielsweise zu einer fünfstelligen Zahl jeweils eine Zahl dazu gezählt, die vom aktuellen Datum abgeleitet war), doch selbst diese Sicherheitsmaßnahme fehlte beim TELWA-Code.

Über Jahre hinweg versuchte ich immer wieder, mehr über den TELWA-Code (der bei den US-Amerikanern sicherlich einen anderen Namen hatte) herauszufinden. Das war nicht einfach. Alleine in der Bibliothek des Krypto-Museums der NSA in Fort Meade (USA) finden sich Hunderte von Codebüchern – und diese Sammlung ist längst nicht vollständig. Leider ist die Geschichte der Codebücher bis heute nur in kleinen Teilen erforscht. Es gab also keinen Katalog und kein Standardwerk, in dem ich nachschauen konnte. So liefen meine Recherchen immer wieder ins Leere.

Nachdem ich mich ein paar Jahre lang nicht mehr mit dem TELWA-Code beschäftigt hatte, versuchte ich es vor ein paar Tagen mal wieder mit einer Google-Suche. Und siehe da, auf der Web-Seite von Christos Triantafyllopoulos (die ich eigentlich kenne und durchaus empfehlen kann) fand ich in einem Artikel aus dem Jahr 2012 die Erklärung, nach der ich lange vergeblich gesucht hatte.

Kommentare (6)