Der Israeli George Lasry hat eine Liste von ungelösten Problemen aus der Verschlüsselungstechnik zusammengestellt. Sie zeigt, dass es für Codeknacker noch viel zu tun gibt.

Beim 2nd Historic Ciphers Colloquium stellte der Israeli George Lasry eine Liste von ungelösten Problemen aus der Verschlüsselungstechnik vor. Dabei ging es um das Lösen historischer Verschlüsselungstechniken (mit Computer-Unterstützung), wenn die Methode an sich bekannt ist und das Ziel darin besteht, den Schlüssel zu finden. Hier ist die Liste (Georges Präsentation gibt es hier als Download):

SIGABA

Die US-Verschlüsselungsmaschine SIGABA funktioniert ähnlich wie die Enigma, ist aber deutlich sicherer. Sie leistete im Zweiten Weltkrieg wichtige Dienste. Bis heute ist keine auch nur annähernd praxistaugliche Methode bekannt, um SIGABA-Verschlüsselungen zu knacken. Ob es so eine Methode überhaupt gibt, ist eine ungeklärte Frage.

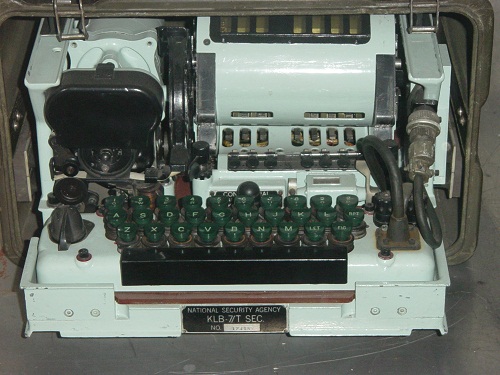

KL-7

Die KL-7, die ebenfalls der Enigma ähnelt, war die Verschlüsselungsmaschine der NATO im Kalten Krieg. Laut George Lasry wurde bisher überhaupt keine Methode veröffentlicht, mit der sich dieses Gerät knacken lässt – geschweige denn eine praxistaugliche.

Siemens & Halske T52 (Geheimschreiber)

Der Geheimschreiber war nach der Enigma die zweitwichtigste deutsche Verschlüsselungsmaschine im Zweiten Weltkrieg. Es gab sind in den Varianten a, b, c, d und e. Erst ab Variante d war sie sicher. Bis heute ist keine ausreichend wirksame Knackmethode bekannt.

Hagelin CX-52

Die CX-52 gilt als die kommerziell erfolgreichste Verschlüsselungsmaschine aller Zeiten. Der schwedische Unternehmer Boris Hagelin verkaufte sie im Kalten Krieg in jedes halbwegs bedeutende Land der Welt. Heute ist es möglich, eine CX-52-Verschlüsselung zu knacken, allerdings benötigt man den Klartext. Gibt es bessere Methoden?

Fialka

Die wichtigste Verschlüsselungsmaschine des Ostblocks im Kalten Krieg ist noch heute eine harte Nuss. Bisher wurde keine Knackmethode veröffentlicht.

Lorenz SZ42

Die Lorenz-Maschine, die im Zweiten Weltkrieg von den Deutschen auf höchster militärischer Ebene genutzt wurde, wurde von den Briten geknackt. Die damals verwendete Knack-Methode wurde bis heute nicht verbessert.

M-209

Im Zweiten Weltkrieg bauten die US-Amerikaner 140.000 Exemplare der M-209. Nicht nur die Deutschen konnten sie knacken. Allerdings benötigt man bis heute recht lange Geheimtexte (mindestens 750-1000 Buchstaben). Es müsste bessere Methoden geben.

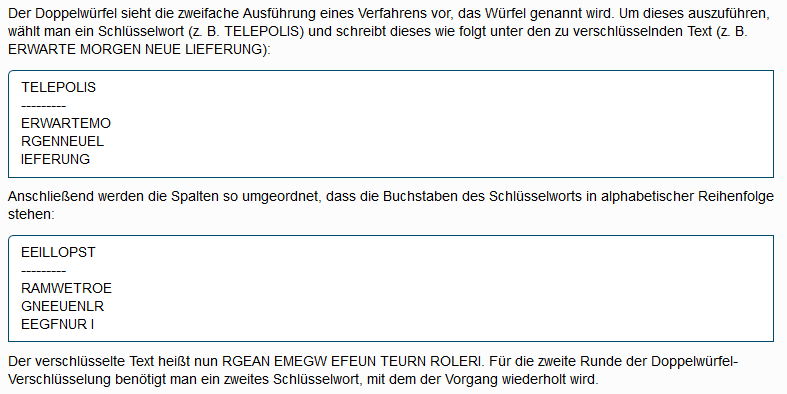

Doppelwürfel

Der Doppelwürfel gilt mit als das beste Verschlüsselungsverfahren, das nur mit Papier und Stift ausführbar ist. George Lasry hat gezeigt, dass man Verschlüsselungen mit Schlüsselwörtern bis zur Länge von 25 Buchstaben knacken kann. Ob es noch besser geht, ist nicht bekannt.

Enigma

Die Enigma ist gut erforscht – auch was das Knacken der damit verschlüsselten Nachrichten anbelangt. Die beste bekannte Knack-Methode erfodert einen Geheimtext, der aus mindestens 60 bis 70 Buchstaben besteht. Geht es noch besser?

Chaocipher

Die Chaocipher ist ein Verschlüsselungswerkzeug von der Müllkippe der Krypto-Geschichte (in meinem Buch Codeknacker gegen Codemacher gibt es ein Kapitel darüber). Ihr Erfinder versuchte Jahre lang vergeblich, seine Idee zu verkaufen und trieb hierbei eine überflüssige Geheimniskrämerei. Dabei ist die Chaocipher ziemlich umständlich und nur mittelmäßig sicher. Für eine einzelne verschlüsselte Nachricht, über deren Inhalt man nichts weiß, ist dennoch bisher kein Knack-Verfahren bekannt.

Weitere Verfahren

Zusätzlich zu den zehn genannten Verfahren listet George noch GRANIT (DDR-Version des Doppelwürfels), den Reihenschieber (Zufallsgenerator für die Westentasche) und den Rasterschlüssel 44 (deutsches Verfahren aus dem Zweiten Weltkrieg) auf.

Ich finde diese Liste sehr spannend und hoffe, dass für die genannten Verfahren in den kommenden Jahren bessere Knack-Methoden gefunden werden.

Follow @KlausSchmeh

Zum Weiterlesen: Die Top-10 der ungelösten Verschlüsselungsrätsel: Eine Liste auf YouTube

Kommentare (3)