Im Zweiten Weltkrieg verschickten französische Widerstandskämpfer verschlüsselte Botschaften nach London. Schafft es ein Leser, zwei davon zu dechiffrieren?

English version (translated with DeepL)

Bevor ich zum eigentlichen Thema komme, möchte ich mal wieder auf Ross Ulbricht aufmerksam machen.

Ulbricht betrieb zwei Jahre lang die illegale Handelsplattform “Silk Road” und wurde dafür zu einer Gefängnisstrafe von zweimal lebenslänglich ohne das Recht auf Bewährung zuzüglich 40 Jahren verurteilt – eine Strafe, die beispielsweise in Deutschland gar nicht möglich wäre und die meiner Meinung nach viel zu hart ist.

Hier ist ein Interview, das ich mit Ulbrichts Mutter Lyn geführt habe. Sie versucht seit Jahren, ihren Sohn aus dem Gefängnis zu bekommen, was angesichts der Rechtslage nicht gerade einfach ist. Wenn überhaupt, kann sie wohl nur durch Druck der Öffentlichkeit etwas erreichen.

Wer Ross unterstützen will, kann versuchen, eine Sammlung von Bildern zu ersteigern, die dieser im Gefängnis angefertigt hat. Alle Informationen dazu gibt es hier. Die Auktion ist gestern angelaufen und dauert bis zum 8. Dezember 2021.

Die Résistance-Nachrichten

Kommen wir zum eigentlichen Thema. Vor zehn Tagen habe ich erstmals über die Webseite “Musée de la résistance en ligne” (“Résistance-Museum online”) berichtet, auf der es um die Résistance geht, also die französische Widerstandsbewegung gegen die deutsche Besatzung im Zweiten Weltkrieg.

Zur Webseite gehört ein Online-Archiv, in dem unter anderem mehrere verschlüsselte Texte abruf bar sind. Meist gibt es zum Klartext und zu den verwendeten Verschlüsselungsverfahren keine oder nur allgemeine Angaben. Ich vermute daher, dass diese Nachrichten noch nicht entschlüsselt sind.

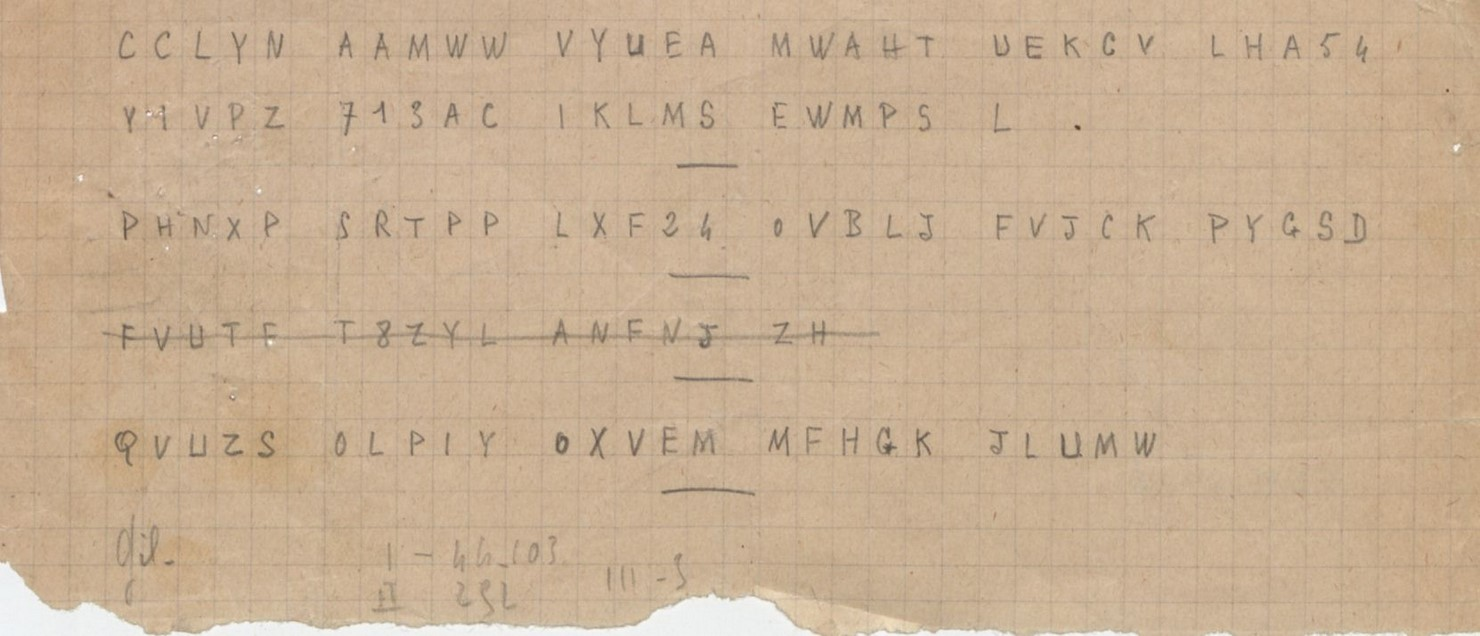

Vor zehn Tagen habe ich die verschlüsselte Nachricht eines Agenten des “CND-Castille” vorgestellt:

Norbert Biermann hat dieses Kryptogramm gelöst. Es zeigte sich, dass es sich um eine Vigenère-Chiffre mit dem Schlüssel EHHGBAJI (oder 47761098) handelte. Der Klartext lautet wie folgt:

YVES MARES POSTE RESTANTE BUREAU 44 PARIS 103 RUE DE GRENELLE

LA GROSILLIERE 252 RUE DE VAUGIRARD

BONNET 9 RUE THENARD

MONTROCHER 3 RUE DE BAZEILLES

Gerd Hechtfischer konnte bestätigen, dass die genannten Namen und Adressen tatsächlich in der Résistance eine Rolle spielten. Matthew Brown fand im besagten Online-Archiv eine Beschreibung des verwendeten Verfahrens.

Die Nachricht von 1942

Heute möchte ich einen weiteren Fund aus dem Résistance-Archiv vorstellen. Es geht um zwei Nachrichten, die namentlich nicht bekannte Agenten aus Frankreich an das Bureau Central de Renseignements et d’Action (BCRA) in London schickten. Das BCRA war ein von Charles de Gaulle gegründeter französischer Geheimdienst mit Sitz in London, der in der Résistance eine wichtige Rolle spielte.

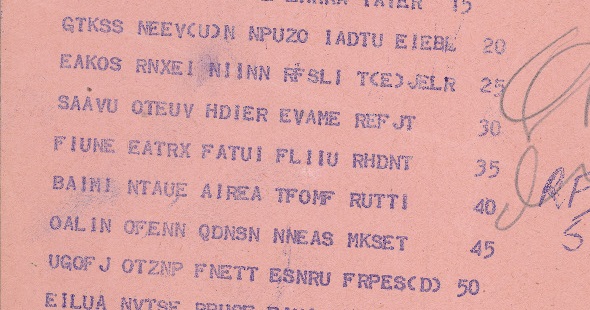

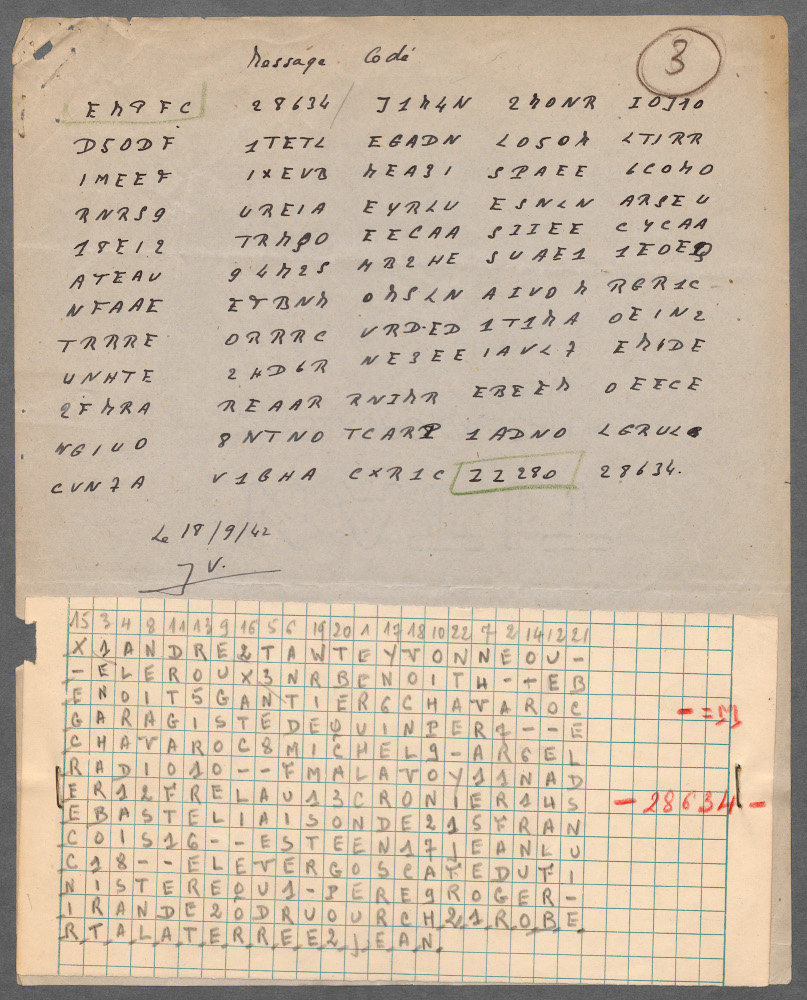

Die erste der zwei Nachrichten ist auf den 18.9.1942 datiert:

Im zugehörigen Text erfährt man (ohne dass auf diese oder die nächste Nachricht eingegangen wird), dass die Résistance zunächst die Playfair-Chiffre, dann die doppelte Spaltentransposition (Doppelwürfel) und schließlich den One-Time-Pad nutzte.

Der hohe Anteil an Vokalen spricht dafür, dass es sich in diesem Fall um eine Transpositionschiffre handelt. Tatsächlich ist auf dem Karopapier im unteren Teil des Scans eine Botschaft mit einem darüber stehenden (einfachen) Spalten-Transpositionsschlüssel notiert. Der Klartext beginnt mit X1 ANDRE TAWTEY VONNOUX. Die Leerzeichen werden teilweise aufsteigend mit den Zahlen von 1 bis 21 kodiert. Ich gehe davon aus, dass man den Geheimtext spaltenweise auslesen muss, wobei die Zahlen in der obersten Reihe die Reihenfolge angeben.

Ich habe es bisher jedoch nicht geschafft, den Klartext auf dem Karopapier mit dem verschlüsselten Text darüber in Verbindung zu bringen. Gehören die beiden Zettel überhaupt zusammen? Ist die angegebene Spaltentransposition nur einer von zwei Schritten, wie es beim Doppelwürfel zu erwarten wäre? Vielleicht findet ein Leser hier mehr heraus.

Die Nachricht von 1944

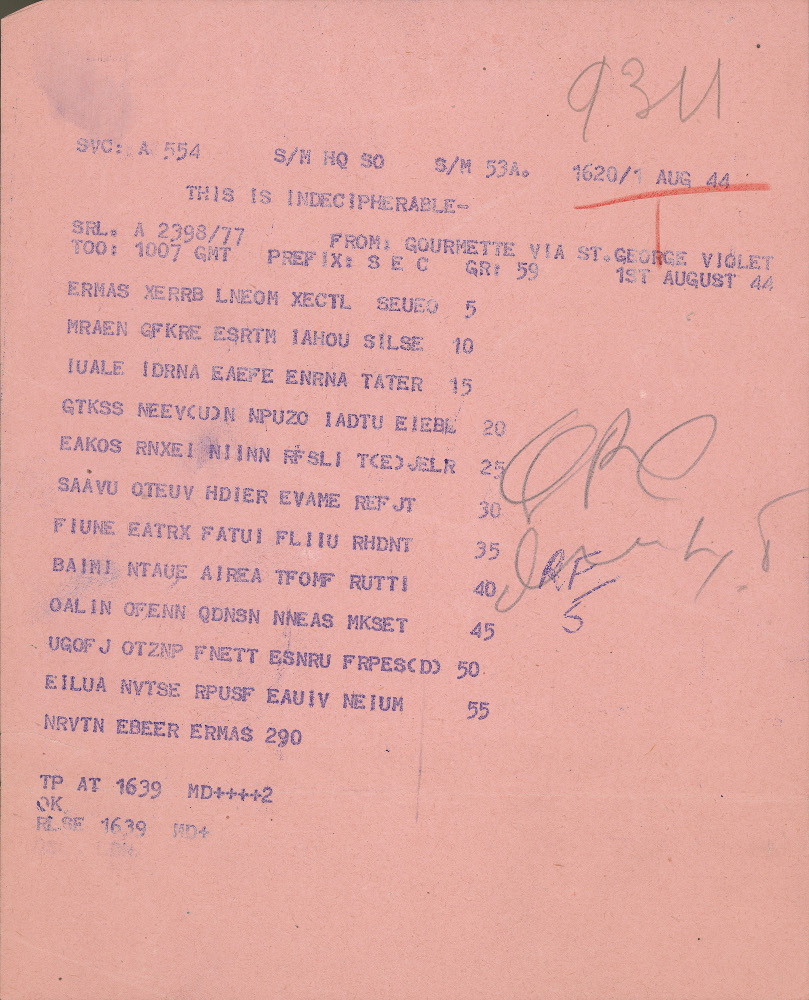

Derselbe Archiveintrag verweist noch auf eine zweite verschlüsselte Nachricht. Sie ist auf den 1. August 1944 datiert:

Interessant ist der Hinweis “THIS IS INDECIPHERABLE”. Anscheinend schaffte es der Empfänger nicht, die Nachricht zu entschlüsseln – vielleicht weil der Absender einen Fehler gemacht hatte.

Ich tippe auch hier auf eine Transpositionschiffre. Schafft es ein Leser, dieses Kryptogramm zu knacken?

Follow @KlausSchmeh

Further reading: Wer löst diese verschlüsselte Nachricht aus dem Zweiten Weltkrieg?

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

Kommentare (14)